- ผู้เขียน Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- แก้ไขล่าสุด 2025-01-22 17:42.

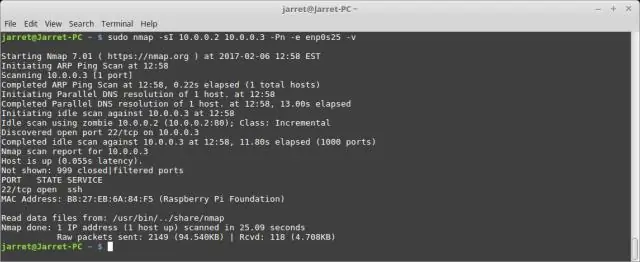

ใน การสแกนการเชื่อมต่อ Nmap TCP , นแมป ขอให้เครือข่ายปฏิบัติการพื้นฐานเพื่อสร้าง a การเชื่อมต่อ กับเซิร์ฟเวอร์เป้าหมายโดยออก “ เชื่อมต่อ ” ระบบเรียก

ในทำนองเดียวกันการสแกน TCP โดยใช้ nmap คืออะไร

TCP เชื่อมต่อ สแกน (-sT) แทนที่จะเขียนแพ็กเก็ตแบบ raw เหมือนอย่างอื่นมากที่สุด สแกน ประเภททำ, นแมป ขอให้ระบบปฏิบัติการพื้นฐานสร้างการเชื่อมต่อกับเครื่องเป้าหมายและพอร์ตโดยออกการเรียกระบบเชื่อมต่อ

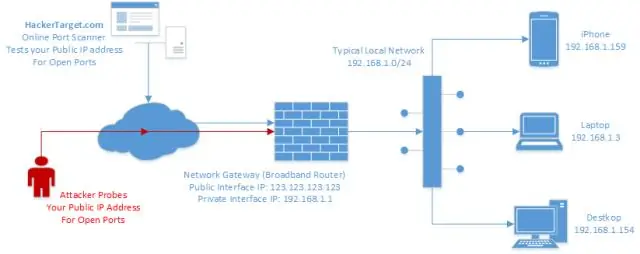

นอกจากนี้ การสแกนพอร์ต nmap ทำงานอย่างไร การตรวจจับระบบปฏิบัติการ นแมพ นแมพ ส่งแพ็กเก็ต TCP และ UDP ไปยังเครื่องเป้าหมาย จากนั้นตรวจสอบการตอบสนองโดยเปรียบเทียบผลลัพธ์กับฐานข้อมูล NS นแมป เทคนิคการค้นพบระบบปฏิบัติการช้ากว่าเล็กน้อยเล็กน้อย การสแกน เทคนิคต่างๆ เนื่องจากการตรวจจับ OS เกี่ยวข้องกับกระบวนการค้นหา open พอร์ต.

ในทำนองเดียวกัน คุณอาจถามว่าการสแกนการเชื่อมต่อ TCP คืออะไร

การสแกนเชื่อมต่อ TCP มักเกี่ยวข้องกับการสร้างความสมบูรณ์ การเชื่อมต่อ และจากนั้นก็แยกย่อยออก และดังนั้นจึงเกี่ยวข้องกับการส่งแพ็กเก็ตจำนวนมากไปยังแต่ละพอร์ตที่เป็น สแกนแล้ว . เมื่อเทียบกับ. แบบอื่นๆ สแกน , NS การสแกน TCP Connect ช้าและเป็นระบบ

การสแกน Nmap เริ่มต้นคืออะไร

2 คำตอบ ต่อผู้ชายคนนั้น การสแกนเริ่มต้น โดยไม่ได้ระบุตัวเลือกอื่นไว้แตกต่างกันไปตามสิทธิพิเศษของผู้ใช้ สำหรับผู้ใช้ที่มีสิทธิพิเศษ the ค่าเริ่มต้น ตัวเลือกคือ -sS สแกน : TCP SYN สแกน : เทคนิคนี้มักเรียกว่าการสแกนแบบ "เปิดครึ่งหนึ่ง" เนื่องจากคุณไม่ได้เปิดการเชื่อมต่อ TCP แบบเต็ม

แนะนำ:

เซิร์ฟเวอร์ไคลเอนต์ TCP Echo คืออะไร

TCP/UDP Echo Server โดยใช้ I/O Multiplexing 7. ระบบไคลเอนต์/เซิร์ฟเวอร์ที่ใช้ TCP ประกอบด้วยเซิร์ฟเวอร์ที่ตอบสนองต่อไคลเอนต์หลายตัวและอนุญาตให้พวกเขาออกคำสั่ง 'ls' และ 'more' เพื่อดูข้อมูลไดเรกทอรีและดูไฟล์บนเครื่องเซิร์ฟเวอร์

ความสามารถของ Nmap คืออะไร?

Nmap ย่อมาจาก Network Mapper เป็นเครื่องมือโอเพนซอร์ซฟรีสำหรับการสแกนช่องโหว่และการค้นพบเครือข่าย ผู้ดูแลระบบเครือข่ายใช้ Nmap เพื่อระบุอุปกรณ์ที่ทำงานอยู่บนระบบของตน ค้นหาโฮสต์ที่พร้อมใช้งานและบริการที่เสนอ ค้นหาพอร์ตที่เปิดอยู่ และตรวจจับความเสี่ยงด้านความปลอดภัย

คำสั่ง Nmap คืออะไร?

Nmap หรือ Network Mapper เป็นเครื่องมือบรรทัดคำสั่ง Linux แบบโอเพ่นซอร์สสำหรับการสำรวจเครือข่ายและการตรวจสอบความปลอดภัย ด้วย Nmap ผู้ดูแลระบบเซิร์ฟเวอร์สามารถเปิดเผยโฮสต์และบริการได้อย่างรวดเร็ว ค้นหาปัญหาด้านความปลอดภัย และสแกนหาพอร์ตที่เปิดอยู่

T4 ใน nmap คืออะไร?

T4 ใช้สำหรับเทมเพลตความเร็ว เทมเพลตเหล่านี้คือสิ่งที่บอก nmap ว่าจะทำการสแกนได้เร็วแค่ไหน เทมเพลตความเร็วมีตั้งแต่ 0 สำหรับช้าและซ่อนเร้นถึง 5 สำหรับเร็วและชัดเจน

การใช้คำสั่ง Nmap ใน Linux คืออะไร?

Nmap หรือ Network Mapper เป็นเครื่องมือบรรทัดคำสั่ง open sourceLinux สำหรับการสำรวจเครือข่ายและการตรวจสอบความปลอดภัย ด้วย Nmap ผู้ดูแลระบบเซิร์ฟเวอร์สามารถเปิดเผยโฮสต์และบริการได้อย่างรวดเร็ว ค้นหาปัญหาด้านความปลอดภัย และสแกนหาพอร์ตที่เปิดอยู่