มีการใช้กันอย่างแพร่หลายในอุตสาหกรรมต่างๆ อุตสาหกรรมเหล่านี้ ได้แก่ ยานยนต์ การบินและอวกาศ อุปกรณ์ป้องกันและอุตสาหกรรม การออกแบบโรงงาน สินค้าอุปโภคบริโภค สถาปัตยกรรมและการก่อสร้าง พลังงานในกระบวนการและปิโตรเลียม และบริการอื่นๆ CATIA ยังใช้ในอากาศยานยุโรปแอร์บัส. แก้ไขล่าสุด: 2025-01-22 17:01

แตะรายการเมนู "ทั่วไป" เลื่อนลงไปที่ด้านล่างของหน้าจอแล้วแตะ "รีเซ็ต" จะนำคุณไปที่หน้าจอตัวเลือกการรีเซ็ต แตะ "ลบเนื้อหาและการตั้งค่าทั้งหมด" TheiPod จะแจ้งให้คุณทราบด้วยปุ่มสองปุ่ม: “EraseiPod” และ “Cancel” แตะ "EraseiPod" iPod ลบเนื้อหาและรีบูตซอฟต์แวร์ iOS. แก้ไขล่าสุด: 2025-01-22 17:01

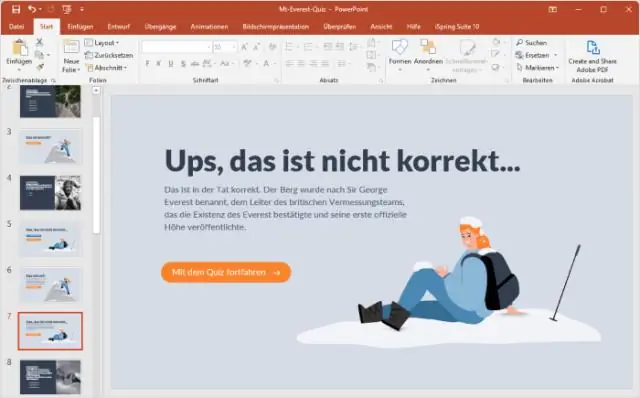

ในบานหน้าต่างงานออกแบบสไลด์ เลือกแบบแผนแอนิเมชัน เลื่อนลงไปที่ด้านล่างของโครงร่างที่แสดง คุณอยู่ตรงนั้น - หมวดหมู่แผนงานแอนิเมชั่นที่กำหนดเองของเรา (กำหนดโดยผู้ใช้) อยู่ในรายการ ใช้รูปแบบ 'แอนิเมชั่นอย่างง่าย' กับสไลด์. แก้ไขล่าสุด: 2025-01-22 17:01

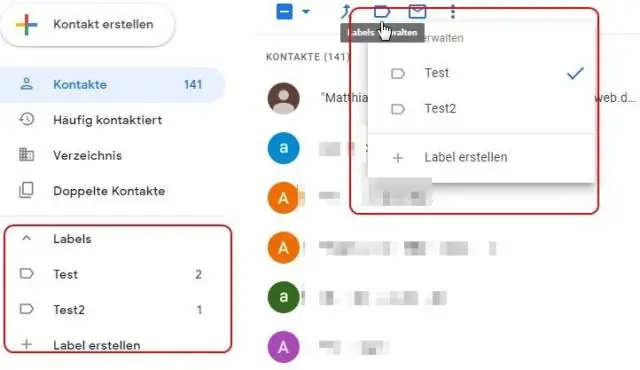

ในการสร้างกลุ่มผู้ติดต่อ: คลิกGmail ที่มุมบนซ้ายของหน้า Gmail จากนั้นเลือกผู้ติดต่อ เลือกผู้ติดต่อที่คุณต้องการเพิ่มในกลุ่ม คลิกปุ่มกลุ่ม แล้วสร้างใหม่ ป้อนชื่อกลุ่ม คลิกตกลง. แก้ไขล่าสุด: 2025-01-22 17:01

ASN 2 ไบต์เป็นตัวเลข 16 บิต รูปแบบนี้มีให้สำหรับ 65,536 ASN (0 ถึง 65535) จาก ASN เหล่านี้ Internet Assigned Numbers Authority (IANA) ได้สงวนไว้ 1,023 ในนั้น (64512 ถึง 65534) สำหรับการใช้งานส่วนตัว ASN 4 ไบต์คือตัวเลข 32 บิต. แก้ไขล่าสุด: 2025-01-22 17:01

มักกล่าวกันว่าต้องใช้เวลาโดยเฉลี่ย 17 ปีกว่าที่หลักฐานการวิจัยจะไปถึงการปฏิบัติทางคลินิก. แก้ไขล่าสุด: 2025-01-22 17:01

IPhone 7 และ iPhone 7 Plus มีTouch ID ซึ่งทำงานเร็วกว่าและเชื่อถือได้มากกว่า Face ID บน iPhone X ทั้ง iPhone 7 และ 7 Plus มีเซ็นเซอร์ลายนิ้วมือ Touch ID ซึ่งใช้เพื่อปลดล็อกโทรศัพท์และยืนยันการซื้อ Apple Pay. แก้ไขล่าสุด: 2025-01-22 17:01

ผู้ให้บริการอินเทอร์เน็ตยอดนิยม Comcast Comcast เป็นผู้ให้บริการเคเบิลรายใหญ่ที่สุดในสหรัฐอเมริกา โดยเชื่อมต่อผู้ใช้อินเทอร์เน็ตรายวันมากกว่า 17 ล้านคน เอทีแอนด์ที ค็อกซ์ คอมมิวนิเคชั่นส์. ไทม์วอร์เนอร์เคเบิ้ล Verizon. แก้ไขล่าสุด: 2025-01-22 17:01

ตัวแยกสัญญาณและตัวแยกสัญญาณสามารถมีลักษณะเหมือนกันมาก ทั้งสองจะมีการเชื่อมต่อหลายจุดในปลายด้านหนึ่งและอีกด้านหนึ่ง อย่างไรก็ตาม Diplexer รับสัญญาณสองสัญญาณเข้าและสร้างสัญญาณออก ตัวแยกสัญญาณเข้าหนึ่งสัญญาณและออกสองสัญญาณ. แก้ไขล่าสุด: 2025-01-22 17:01

ตัวดำเนินการมากกว่าหรือเท่ากับ (>=) ตัวดำเนินการที่มากกว่าหรือเท่ากับคืนค่า จริง หากตัวถูกดำเนินการทางซ้ายมากกว่าหรือเท่ากับตัวถูกดำเนินการทางขวา. แก้ไขล่าสุด: 2025-01-22 17:01

Donald Olding Hebb FRS (22 กรกฎาคม พ.ศ. 2447 – 20 สิงหาคม พ.ศ. 2528) เป็นนักจิตวิทยาชาวแคนาดาผู้มีอิทธิพลในด้านประสาทวิทยา ซึ่งเขาพยายามทำความเข้าใจว่าการทำงานของเซลล์ประสาทส่งผลต่อกระบวนการทางจิตวิทยาเช่นการเรียนรู้อย่างไร. แก้ไขล่าสุด: 2025-06-01 05:06

การโจมตี 4 ประเภท ได้แก่ การโจมตีด้วยรหัสผ่าน การแสวงหาประโยชน์จากความน่าเชื่อถือ การเปลี่ยนเส้นทางพอร์ต และการโจมตีโดยคนกลาง. แก้ไขล่าสุด: 2025-01-22 17:01

คลิกไอคอนเมนู Apple ที่มุมด้านบนของหน้าจอ MacBook Pro เลือก "System Preferences" จากนั้นเลือก "Sound" คลิกแท็บ "อินพุต" ในหน้าต่างการตั้งค่าเสียง คลิกเมนูแบบเลื่อนลง "ใช้พอร์ตเสียงสำหรับ" และเลือก "ป้อนข้อมูล". แก้ไขล่าสุด: 2025-01-22 17:01

ข้อใดกล่าวถึงอุปกรณ์ตัวกลาง (เลือกสองอย่าง) อุปกรณ์ตัวกลางสร้างเนื้อหาข้อมูล อุปกรณ์ตัวกลางเปลี่ยนแปลงเนื้อหาข้อมูล อุปกรณ์ตัวกลางกำหนดเส้นทางของข้อมูล อุปกรณ์ตัวกลางเชื่อมต่อแต่ละโฮสต์กับเครือข่าย อุปกรณ์ตัวกลางเริ่มต้นกระบวนการห่อหุ้ม. แก้ไขล่าสุด: 2025-01-22 17:01

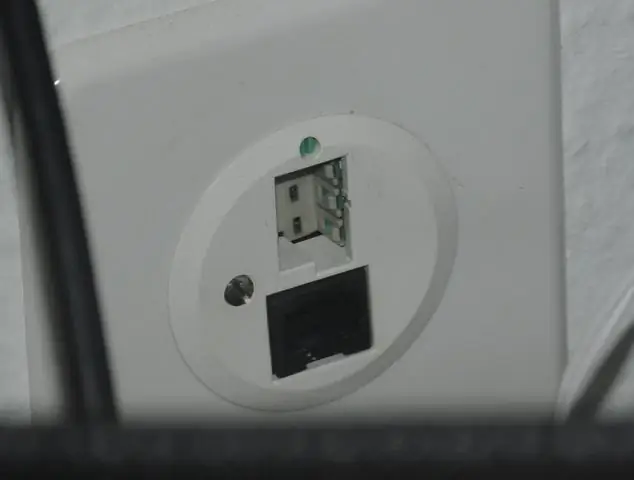

จากหน้าจอการเลือกอุปกรณ์ ให้เลือก Y-cam Outdoor HD Pro หากคุณมีบัญชีอยู่แล้ว จากแดชบอร์ดของกล้อง ให้เลือก เพิ่มใหม่ จากนั้นเลือก Y-cam Outdoor HD Pro เสียบปลั๊กกล้องเข้ากับแหล่งจ่ายไฟโดยใช้สายไฟที่ให้มา จากนั้นเชื่อมต่อกล้องกับเราเตอร์ด้วยสายอีเทอร์เน็ต. แก้ไขล่าสุด: 2025-06-01 05:06

ในการสร้างบล็อคชื่อเรื่อง เริ่มวาดใหม่เปล่า วาดเส้นขอบภาพวาดของคุณโดยใช้คำสั่งและวัตถุ AutoCAD มาตรฐาน ป้อน ATTDEF ที่พรอมต์คำสั่งเพื่อแทรกอ็อบเจ็กต์การกำหนดแอตทริบิวต์ ป้อนชื่อแท็ก เช่น DESC1, DESC2, SHEET, SHEET_TOTAL ตั้งค่าคุณสมบัติและค่านิยามแอตทริบิวต์อื่นๆ เลือกตกลง. แก้ไขล่าสุด: 2025-01-22 17:01

นี่คือขั้นตอนที่คุณต้องปฏิบัติตามเพื่อเริ่มต้นใช้งาน WhatsApp บน Windows Phone 8.1 หรือสูงกว่า: ดาวน์โหลดและติดตั้ง WhatsApp บนโทรศัพท์ของคุณ ติดตั้ง WhatsApp โดยแตะและปฏิบัติตามคำแนะนำ เมื่อติดตั้งแล้ว ให้แตะ "WhatsApp" รายการ "ข้อกำหนดและเงื่อนไข" จะปรากฏขึ้นบนหน้าจอ. แก้ไขล่าสุด: 2025-01-22 17:01

บุคคลและครอบครัว (สูงสุด 5 สาย) ที่อยู่ภายใต้สัญญาแบบรายเดือนที่ผู้ให้บริการปัจจุบัน (รวมถึง AT&T, Sprint หรือ Verizon) และต้องการเปลี่ยนไปใช้ T-Mobile สามารถใช้ประโยชน์จากข้อเสนอการชำระคืนก่อนกำหนด (ETF). แก้ไขล่าสุด: 2025-06-01 05:06

การศึกษาการใช้งานเครือข่าย ขั้นตอนแรกในการปรับใช้เครือข่ายข้อมูลใหม่ หรือการอัปเกรด/ขยายเครือข่ายที่มีอยู่แล้ว คือการทำความเข้าใจความต้องการและความเป็นไปได้ทางการเงินของลูกค้า เพื่อมอบโซลูชันที่น่าเชื่อถือและมีประสิทธิภาพที่สุด พร้อมศักยภาพในการเติบโตในอนาคต. แก้ไขล่าสุด: 2025-01-22 17:01

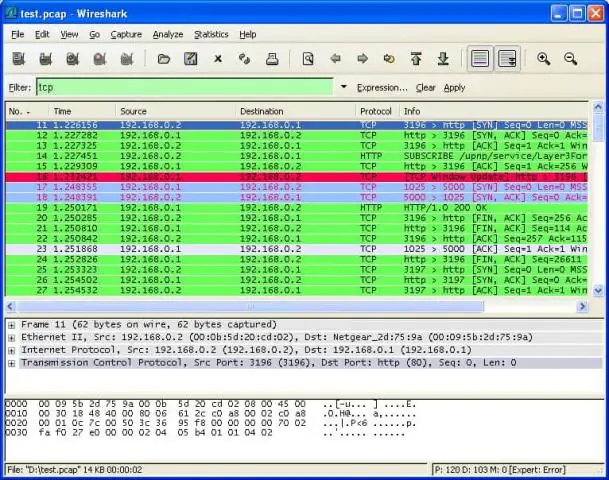

นามสกุลไฟล์ pcap ส่วนใหญ่เกี่ยวข้องกับ Wireshark; โปรแกรมที่ใช้วิเคราะห์เน็ตเวิร์ก..ไฟล์ pcap เป็นไฟล์ข้อมูลที่สร้างขึ้นโดยใช้โปรแกรมและมีข้อมูลแพ็กเก็ตของเน็ตเวิร์ก ไฟล์เหล่านี้ใช้เป็นหลักในการวิเคราะห์ลักษณะเครือข่ายของข้อมูลบางอย่าง. แก้ไขล่าสุด: 2025-01-22 17:01

ส่งออกรายการพวงกุญแจ ในแอพการเข้าถึงพวงกุญแจ บน Mac ของคุณ ให้เลือกรายการที่คุณต้องการส่งออกในหน้าต่างการเข้าถึงพวงกุญแจ เลือก ไฟล์ > ส่งออกรายการ เลือกตำแหน่งที่จะบันทึกรายการพวงกุญแจของคุณ คลิกเมนูรูปแบบไฟล์ที่แสดงขึ้น จากนั้นเลือกประเภทไฟล์ คลิกบันทึก ใส่รหัสผ่าน. แก้ไขล่าสุด: 2025-01-22 17:01

เครื่องวัดกำลังไฟฟ้าเป็นเครื่องมือที่แม่นยำมากในการวัดปริมาณไฟฟ้าที่คุณใช้ หากคุณมองผ่านกรอบกระจก คุณจะเห็นจานโลหะหมุนได้ หมุนตามสัดส่วนปริมาณไฟฟ้าที่ใช้ในขณะนั้น. แก้ไขล่าสุด: 2025-01-22 17:01

หัวใจของกล้องดิจิตอลคือเซ็นเซอร์รับภาพ CCD หรือ aCMOS กล้องดิจิตอล ถอดประกอบบางส่วน ชุดเลนส์ (ล่างขวา) ถูกถอดออกบางส่วน แต่เซ็นเซอร์ (บนขวา) ยังคงจับภาพดังที่เห็นบนหน้าจอ LCD (ล่างซ้าย). แก้ไขล่าสุด: 2025-01-22 17:01

การทำแกรนูลแบบแห้งเป็นกระบวนการที่สร้างแกรนูลโดยไม่ต้องใช้สารละลายของเหลวใดๆ กระบวนการนี้ใช้หากส่วนผสมที่จะนำมาบดมีความไวต่อความชื้นหรือความร้อน การบดอัดจะใช้เพื่อทำให้ผงแป้งแน่นขึ้นและเกิดเป็นเม็ด. แก้ไขล่าสุด: 2025-01-22 17:01

นโยบายการเผยแพร่เป็นส่วนหนึ่งของกระบวนการจัดการการเผยแพร่ นโยบายการเผยแพร่ในผู้ให้บริการด้านไอทีมีเป้าหมายเพื่อช่วยในการวางแผนและสนับสนุนการเปลี่ยนแปลง มีเกณฑ์หลายประการที่นโยบายการปล่อยตัวต้องเป็นไปตามกระบวนการจัดการการปล่อยตัว. แก้ไขล่าสุด: 2025-01-22 17:01

วิธีที่ถูกต้องในการเปรียบเทียบแผนที่เพื่อความเท่าเทียมกันของมูลค่าคือ: ตรวจสอบว่าแผนที่มีขนาดเท่ากัน (!) รับชุดคีย์จากแผนที่เดียว สำหรับแต่ละคีย์จากชุดนั้นที่คุณดึงมา ให้ตรวจสอบว่าค่าที่ดึงมาจากแต่ละแผนที่สำหรับคีย์นั้นเหมือนกัน (หากคีย์หายไปจากแผนที่เดียว แสดงว่าเป็นความล้มเหลวของความเท่าเทียมกันทั้งหมด). แก้ไขล่าสุด: 2025-01-22 17:01

เลเยอร์ความหมายคือการนำเสนอทางธุรกิจของข้อมูลองค์กรที่ช่วยให้ผู้ใช้ปลายทางเข้าถึงข้อมูลโดยอัตโนมัติโดยใช้เงื่อนไขทางธุรกิจทั่วไป เลเยอร์ความหมายจะจับคู่ข้อมูลที่ซับซ้อนเข้ากับเงื่อนไขทางธุรกิจที่คุ้นเคย เช่น ผลิตภัณฑ์ ลูกค้า หรือรายได้ เพื่อนำเสนอมุมมองข้อมูลแบบรวมเป็นหนึ่งเดียวทั่วทั้งองค์กร. แก้ไขล่าสุด: 2025-06-01 05:06

บริการ AWS ที่สำคัญ บริการของ AWS ที่จำเป็นสำหรับความเป็นเลิศในการปฏิบัติงานคือ AWS CloudFormation ซึ่งคุณสามารถใช้เพื่อสร้างเทมเพลตตามแนวทางปฏิบัติที่ดีที่สุด สิ่งนี้ทำให้คุณสามารถจัดเตรียมทรัพยากรในลักษณะที่เป็นระเบียบและสม่ำเสมอจากการพัฒนาของคุณผ่านสภาพแวดล้อมการผลิต. แก้ไขล่าสุด: 2025-01-22 17:01

การเพิ่มประสิทธิภาพการสืบค้นเป็นส่วนหนึ่งของกระบวนการสืบค้นที่ระบบฐานข้อมูลเปรียบเทียบกลยุทธ์การสืบค้นที่แตกต่างกันและเลือกกลยุทธ์ที่มีต้นทุนที่คาดหวังน้อยที่สุด เครื่องมือเพิ่มประสิทธิภาพจะประเมินต้นทุนของวิธีการประมวลผลแต่ละวิธีของแบบสอบถาม และเลือกวิธีที่มีการประมาณการต่ำที่สุด ปัจจุบันระบบส่วนใหญ่ใช้สิ่งนี้. แก้ไขล่าสุด: 2025-01-22 17:01

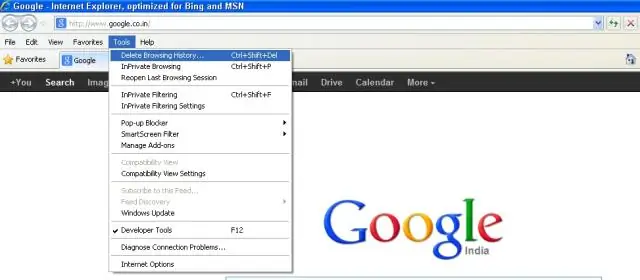

Internet Explorer คลิกปุ่ม 'การตั้งค่า' ในส่วน BrowsingHistory เพื่อเปิดหน้าต่าง 'ไฟล์อินเทอร์เน็ตชั่วคราวและการตั้งค่าประวัติ' คลิกปุ่ม 'ดูไฟล์' ในส่วนไฟล์อินเทอร์เน็ตชั่วคราวเพื่อเปิดแคชหน้าอินเทอร์เน็ตใน Windows Explorer และดูหน้าแคชและวัตถุ. แก้ไขล่าสุด: 2025-01-22 17:01

หากก่อนหน้านี้คุณมีหมายเลข Google Voice ที่ใช้งานได้ และคุณสามารถส่งและรับข้อความ SMS ได้สำเร็จ และขณะนี้ไม่สามารถส่งข้อความได้ ถ้า Google ปฏิเสธการอุทธรณ์ของคุณ คุณก็ทำอะไรไม่ได้อีก คุณไม่สามารถใช้ Google Voice ได้อีกต่อไป. แก้ไขล่าสุด: 2025-01-22 17:01

การผูกที่อยู่ประเภทแรกคือการรวมที่อยู่ของคอมไพล์ไทม์ สิ่งนี้จะจัดสรรพื้นที่ในหน่วยความจำให้กับรหัสเครื่องของคอมพิวเตอร์เมื่อโปรแกรมถูกคอมไพล์ไปยังไฟล์ไบนารีที่ปฏิบัติการได้ การเชื่อมโยงที่อยู่จะจัดสรรที่อยู่แบบลอจิคัลไปยังจุดเริ่มต้นของส่วนของหน่วยความจำที่เก็บโค้ดอ็อบเจ็กต์ไว้. แก้ไขล่าสุด: 2025-01-22 17:01

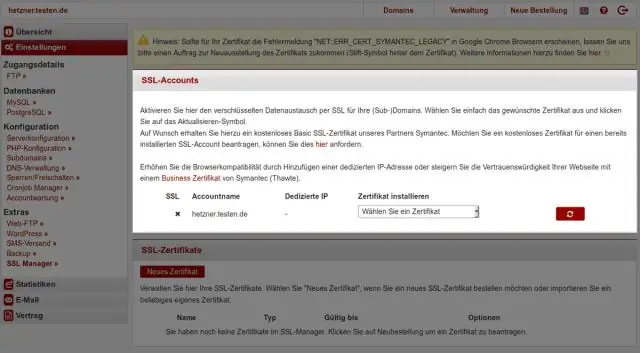

คุณสามารถติดตั้งใบรับรอง SSL หลายใบบนโดเมนได้ แต่ก่อนอื่น ให้เตือนล่วงหน้า ผู้คนจำนวนมากต้องการทราบว่าคุณสามารถติดตั้งใบรับรอง SSL หลายใบในโดเมนเดียวได้หรือไม่ คำตอบคือใช่ และมีเว็บไซต์มากมายที่ทำ. แก้ไขล่าสุด: 2025-01-22 17:01

วิธีแปลง PFX เป็นแบบแยก กุญแจ/. crt file ติดตั้ง OpenSSL - เริ่มจากโฟลเดอร์ Bin เริ่มพรอมต์คำสั่งและ cd ไปยังโฟลเดอร์ที่มีไฟล์. ไฟล์ pfx ขั้นแรกให้พิมพ์คำสั่งแรกเพื่อแยกคีย์ส่วนตัว: แยกใบรับรอง: ตามที่ฉันได้กล่าวไว้ในบทนำของบทความนี้ บางครั้งคุณจำเป็นต้องมีการเข้ารหัสที่ไม่เข้ารหัส. แก้ไขล่าสุด: 2025-01-22 17:01

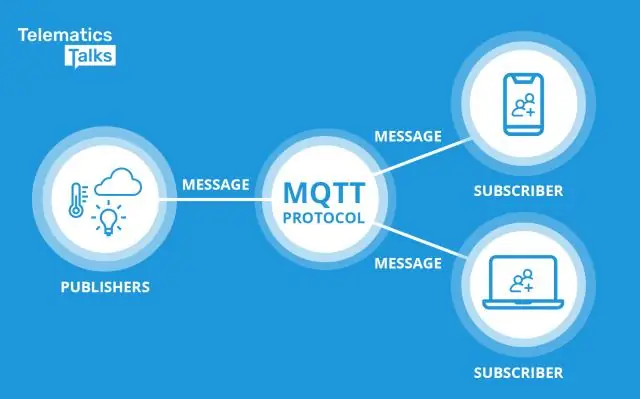

หัวข้อ ใน MQTT คำว่า หัวข้อ หมายถึงสตริง UTF-8 ที่นายหน้าใช้ในการกรองข้อความสำหรับไคลเอ็นต์ที่เชื่อมต่อแต่ละเครื่อง หัวข้อประกอบด้วยระดับหัวข้อตั้งแต่หนึ่งระดับขึ้นไป แต่ละระดับหัวข้อจะถูกคั่นด้วยเครื่องหมายทับ (ตัวคั่นระดับหัวข้อ) เมื่อเทียบกับคิวข้อความ หัวข้อ MQTT นั้นเบามาก. แก้ไขล่าสุด: 2025-01-22 17:01

การวิจัยกรณีศึกษา (CSR) เกี่ยวข้องกับแต่ละกรณี (เช่น กับแต่ละสังคม ระบอบการปกครอง พรรค กลุ่มบุคคล หรือเหตุการณ์) และพยายามที่จะทำความเข้าใจกรณีนี้อย่างละเอียดในแง่ของโครงสร้าง พลวัต และบริบท (ทั้ง ไดอะโครนิกและซิงโครนิก). แก้ไขล่าสุด: 2025-01-22 17:01

ฟังก์ชัน abs() ใน C ส่งคืนค่าสัมบูรณ์ของจำนวนเต็ม ค่าสัมบูรณ์ของตัวเลขจะเป็นบวกเสมอ รองรับเฉพาะค่าจำนวนเต็มในไฟล์ส่วนหัว C. h” รองรับฟังก์ชัน abs() ในภาษา C. แก้ไขล่าสุด: 2025-01-22 17:01

ลบ (Object O) วิธีการใช้เพื่อลบองค์ประกอบเฉพาะออกจากชุด พารามิเตอร์: พารามิเตอร์ O เป็นประเภทขององค์ประกอบที่ชุดนี้ดูแลและระบุองค์ประกอบที่จะลบออกจากชุด Return Value: วิธีนี้จะคืนค่า True หากองค์ประกอบที่ระบุมีอยู่ใน Set มิฉะนั้นจะคืนค่า False. แก้ไขล่าสุด: 2025-01-22 17:01

XML Schema สามารถขยายได้ เนื่องจากเขียนด้วย XML. แก้ไขล่าสุด: 2025-01-22 17:01

การจัดการช่องโหว่คือแนวปฏิบัติในการค้นหาและแก้ไขจุดอ่อนที่อาจเกิดขึ้นในเชิงรุกในการรักษาความปลอดภัยเครือข่ายขององค์กร เป้าหมายพื้นฐานคือการใช้การแก้ไขเหล่านี้ก่อนที่ผู้โจมตีจะสามารถใช้การแก้ไขเหล่านี้เพื่อทำให้เกิดการละเมิดความปลอดภัยทางไซเบอร์ได้. แก้ไขล่าสุด: 2025-01-22 17:01