นี่คือเจ็ด C ตามลำดับ: บริบท เกิดอะไรขึ้น? เนื้อหา. ตามเป้าหมายของคุณ ให้กำหนดคำถามเดียวที่การสื่อสารของคุณออกแบบมาเพื่อตอบ ส่วนประกอบ ก่อนที่คุณจะสร้างสิ่งใด ให้แบ่งเนื้อหาของคุณออกเป็น "บล็อคการสร้าง" พื้นฐานของเนื้อหา ตัด องค์ประกอบ. ตัดกัน. ความสม่ำเสมอ. แก้ไขล่าสุด: 2025-01-22 17:01

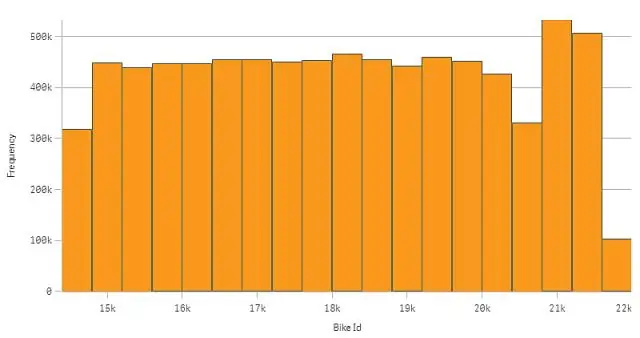

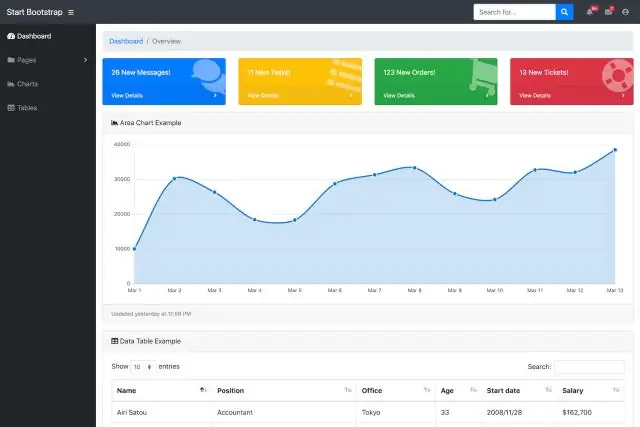

บทที่ 3 A B Data Marker คอลัมน์ แท่ง พื้นที่ จุด สไลซ์วงกลม หรือสัญลักษณ์อื่นๆ ในแผนภูมิที่แสดงถึงจุดข้อมูลเดียว จุดข้อมูลที่เกี่ยวข้องในรูปแบบชุดข้อมูล จุดข้อมูล ค่าที่เริ่มต้นในเซลล์เวิร์กชีตและที่แสดงในแผนภูมิโดยตัวทำเครื่องหมายข้อมูล. แก้ไขล่าสุด: 2025-01-22 17:01

คุณจะสามารถทำการสังเกต การอนุมาน และการคาดคะเนจากสถานการณ์ที่กำหนดได้ การสังเกต - เมื่อคุณใช้ประสาทสัมผัสทั้งห้าของคุณเพื่ออธิบายบางสิ่ง การอนุมาน - คำอธิบายหรือการตีความของการสังเกตหรือกลุ่มของการสังเกตตามประสบการณ์ก่อนหน้าหรือการสนับสนุนจากข้อสังเกตที่ทำ. แก้ไขล่าสุด: 2025-01-22 17:01

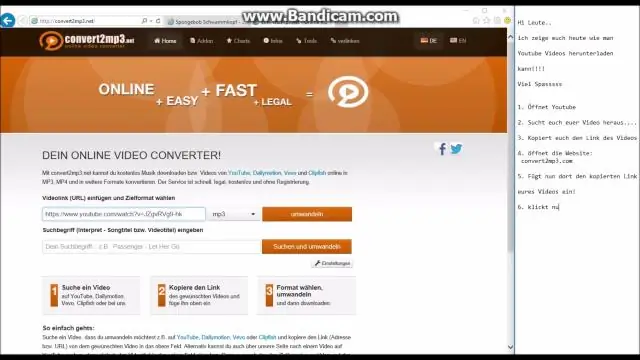

เลือกวิดีโอสตรีมสดของ YouTube ที่คุณต้องการดาวน์โหลดและคัดลอกลิงก์ เปิด VideoSolo OnlineVideo Downloader วางลิงก์แล้วคลิก 'ดาวน์โหลด' เลือกรูปแบบและคุณภาพของสตรีมสดของ YouTube ที่คุณต้องการดาวน์โหลด. แก้ไขล่าสุด: 2025-01-22 17:01

Demandware เป็นบริษัทเทคโนโลยีซอฟต์แวร์ที่มีสำนักงานใหญ่ในเมืองเบอร์ลิงตัน รัฐแมสซาชูเซตส์ ซึ่งให้บริการแพลตฟอร์มอีคอมเมิร์ซแบบครบวงจรบนคลาวด์พร้อมอุปกรณ์พกพา การปรับแต่ง AI ความสามารถในการจัดการคำสั่งซื้อ และบริการที่เกี่ยวข้องสำหรับผู้ค้าปลีก B2C และ B2B และผู้ผลิตแบรนด์ทั่วโลก. แก้ไขล่าสุด: 2025-01-22 17:01

Isaac Asimov เป็นนักเขียนที่มีชื่อเสียงระดับโลกที่มีความเฉลียวฉลาดเป็นแรงบันดาลใจให้นักสร้างสรรค์หลายคนเริ่มศึกษาวิทยาการหุ่นยนต์และพัฒนาไซเบอร์เนติกส์ นิยายของเขาเป็นที่ที่มีการกล่าวถึงและใช้หุ่นยนต์เป็นครั้งแรก และเครื่องจักรก็ล้ำหน้ากว่านั้นมากสำหรับยุคสมัยของเขา. แก้ไขล่าสุด: 2025-01-22 17:01

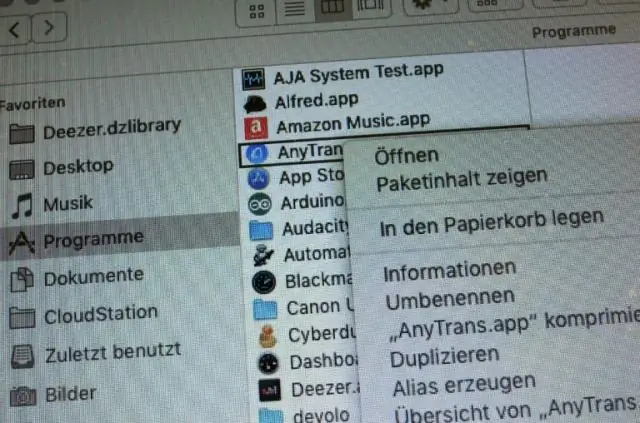

ถอนการติดตั้ง JDK บน macOS ไปที่ /Library/Java/JavaVirtualMachines ลบไดเร็กทอรีที่มีชื่อตรงกับรูปแบบต่อไปนี้โดยดำเนินการคำสั่ง rm ในฐานะผู้ใช้ root หรือโดยใช้เครื่องมือ sudo: /Library/Java/JavaVirtualMachines/jdk-13 interim.update.patch.jdk. แก้ไขล่าสุด: 2025-06-01 05:06

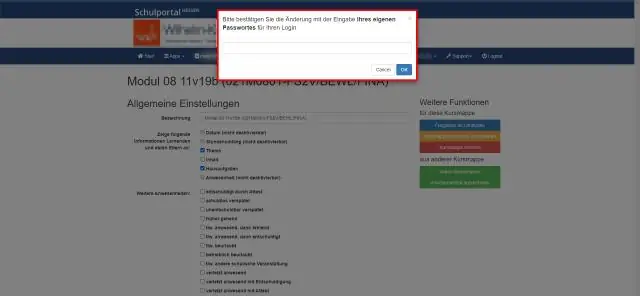

1. ไปที่ http://cc.ivytech.edu และคลิกที่ลิงค์รีเซ็ตรหัสผ่าน 2. คลิกที่ ฉันยอมรับ. แก้ไขล่าสุด: 2025-01-22 17:01

สามารถสั่งซื้อหน้าจอสำรองได้ง่ายๆ ทางออนไลน์หรือทางโทรศัพท์ที่หมายเลข 1-800-413-2579 เรานำเสนอตาข่ายหน้าจอทุกประเภทรวมถึงหน้าจอไฟเบอร์กลาสมาตรฐานหน้าจอ UltraVue ที่มองไม่เห็นและหน้าจอซุปเปอร์ที่ทนทาน กรอบหน้าจอที่คุณต้องการและฮาร์ดแวร์กรอบหน้าจอที่คุณเลือก. แก้ไขล่าสุด: 2025-01-22 17:01

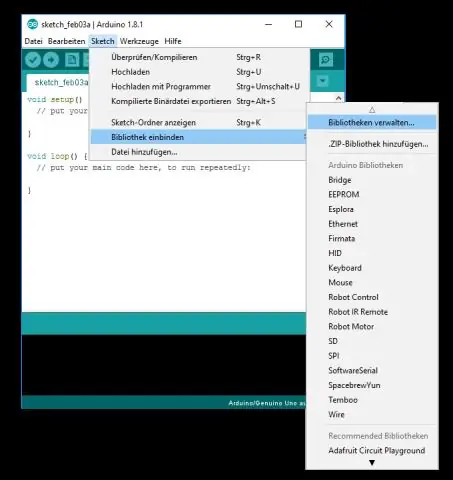

คลิกที่ไฟล์ > การตั้งค่า และที่ด้านบนสุดสำหรับ "ตำแหน่ง Sketchbook" ให้เรียกดูและเลือกโฟลเดอร์ "ซอฟต์แวร์" ของคุณ จากนั้นปิดหน้าต่าง Preferences ด้วยปุ่ม OK คลิกที่ Sketch > รวมไลบรารี และคุณจะเห็นรายการไลบรารี รายการที่คุณเพิ่งติดตั้งควรอยู่ในรายการ "ไลบรารีที่ร่วม". แก้ไขล่าสุด: 2025-01-22 17:01

ความน่าเชื่อถือไม่เหมือนกับการพูดว่าคน ๆ หนึ่งกำลังพูดความจริง ความหมายที่น่าเชื่อถือ: สามารถเชื่อได้; น่าเชื่อ Truthful หมายถึง บอกหรือแสดงความจริง; ซื่อสัตย์. แก้ไขล่าสุด: 2025-06-01 05:06

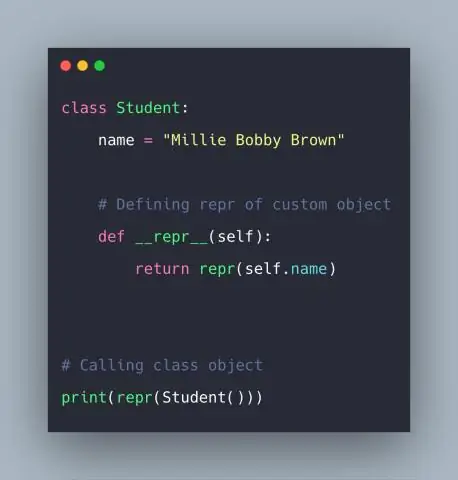

ใน Java Iterator เป็นอินเทอร์เฟซที่มีอยู่ในคอลเล็กชันเฟรมเวิร์กในจาวา ยูทิลิตี้แพคเกจ เป็น Java Cursor ที่ใช้ในการทำซ้ำคอลเล็กชันของอ็อบเจ็กต์ มันถูกใช้เพื่อสำรวจองค์ประกอบวัตถุคอลเลกชันทีละรายการ สามารถใช้ได้ตั้งแต่ Java 1.2 Collection Framework. แก้ไขล่าสุด: 2025-01-22 17:01

ตัวอย่างการสร้างทริกเกอร์ตามกำหนดการอย่างง่ายใน Azure เลื่อนลงแล้วพิมพ์ชื่อทริกเกอร์และกำหนดการ ค่ากำหนดการคือนิพจน์ CRON แบบหกฟิลด์ คลิกที่ปุ่มสร้าง: โดยให้ 0 0/5 * * * * ฟังก์ชั่นจะทำงานทุก ๆ 5 นาทีจากการเรียกใช้ครั้งแรก. แก้ไขล่าสุด: 2025-01-22 17:01

การแยกวิเคราะห์ในภาษาคอมพิวเตอร์หมายถึงการวิเคราะห์วากยสัมพันธ์ของโค้ดอินพุตเป็นส่วนๆ ของคอมโพเนนต์เพื่ออำนวยความสะดวกในการเขียนคอมไพเลอร์และล่าม การแยกวิเคราะห์ไฟล์หมายถึงการอ่านในสตรีมข้อมูลบางประเภท และสร้างโมเดลในหน่วยความจำของเนื้อหาทางความหมายของข้อมูลนั้น. แก้ไขล่าสุด: 2025-01-22 17:01

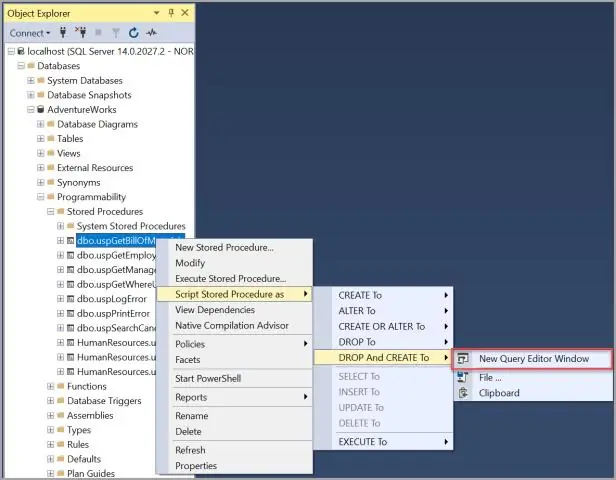

กระบวนงานที่เก็บไว้เป็นโค้ดที่ผู้ใช้กำหนดซึ่งเขียนขึ้นในเวอร์ชันท้องถิ่นของ PL/SQL ซึ่งอาจส่งคืนค่า (ทำให้เป็นฟังก์ชัน) ที่เรียกใช้โดยการเรียกอย่างชัดแจ้ง ทริกเกอร์คือกระบวนงานที่เก็บไว้ซึ่งทำงานโดยอัตโนมัติเมื่อมีเหตุการณ์ต่างๆ เกิดขึ้น (เช่น อัพเดต แทรก ลบ). แก้ไขล่าสุด: 2025-01-22 17:01

ASP.NET MVC - การทดสอบหน่วย โฆษณา ในการโปรแกรมคอมพิวเตอร์ การทดสอบหน่วยเป็นวิธีการทดสอบซอฟต์แวร์โดยทดสอบหน่วยของซอร์สโค้ดแต่ละหน่วยเพื่อพิจารณาว่าเหมาะสมต่อการใช้งานหรือไม่. แก้ไขล่าสุด: 2025-01-22 17:01

การแท็กไฟล์จากกล่องโต้ตอบคุณสมบัติ เมื่อกล่องโต้ตอบคุณสมบัติปรากฏขึ้น ให้เลือกแท็บรายละเอียด หากสามารถแท็กประเภทไฟล์ได้ คุณจะพบคุณสมบัติ theTags เมื่อคุณคลิกเพียงทางด้านขวาของป้ายกำกับ กล่องข้อความจะปรากฏขึ้น ดังแสดงใน FigureC และคุณสามารถพิมพ์แท็กของคุณได้. แก้ไขล่าสุด: 2025-01-22 17:01

คำชี้แจงซ้ำ โครงสร้างการควบคุมการเขียนโปรแกรมที่สำคัญอีกประเภทหนึ่งคือคำสั่งการทำซ้ำ คำสั่งซ้ำใช้เพื่อทำซ้ำกลุ่ม (บล็อก) ของคำสั่งการเขียนโปรแกรม โปรแกรมเมอร์ที่เริ่มต้นส่วนใหญ่มีช่วงเวลาที่ยากลำบากในการใช้คำสั่งซ้ำมากกว่าที่พวกเขาใช้คำสั่งการเลือก. แก้ไขล่าสุด: 2025-01-22 17:01

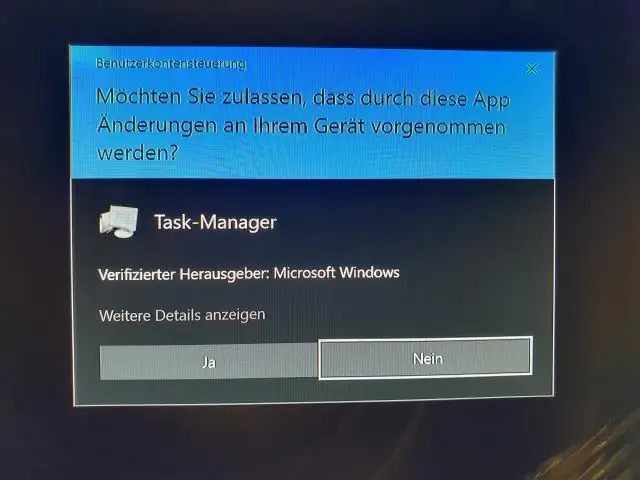

วิธีการกู้คืน Task Manager ด้วยตนเอง คลิก Windows + R ป้อน gpedit ค้นหาการกำหนดค่าผู้ใช้ (ทางด้านซ้าย) และคลิกที่มัน ไปที่ตัวเลือกการดูแลระบบ → ระบบ → CTRL+ALT+DELETE ค้นหา 'Remove Task Manager' (ทางด้านขวา) ให้คลิกขวาและเลือก Properties เลือกไม่ได้กำหนดค่าแล้วคลิกตกลง. แก้ไขล่าสุด: 2025-01-22 17:01

ในการดูบันทึกคลัสเตอร์โดยใช้คอนโซล เปิดคอนโซล Amazon EMR ที่ https://console.aws.amazon.com/elasticmapreduce/ จากหน้ารายการคลัสเตอร์ เลือกไอคอนรายละเอียดถัดจากคลัสเตอร์ที่คุณต้องการดู จะแสดงหน้ารายละเอียดคลัสเตอร์. แก้ไขล่าสุด: 2025-01-22 17:01

RJava เป็นอินเทอร์เฟซ R-to-Java ที่เรียบง่าย rJava จัดเตรียมบริดจ์ระดับต่ำระหว่าง R และ Java (ผ่าน JNI) อนุญาตให้สร้างอ็อบเจ็กต์ วิธีการโทร และการเข้าถึงฟิลด์ของอ็อบเจ็กต์ Java จากเวอร์ชันรีลีส R.rJava สามารถรับได้จาก CRAN - โดยปกติแล้วจะติดตั้ง package('rJava') ใน R จะทำกลอุบาย. แก้ไขล่าสุด: 2025-01-22 17:01

คุณสามารถใช้ Bootstrap กับองค์ประกอบและส่วนประกอบในแอป React ได้โดยตรงโดยใช้คลาสในตัวเช่นเดียวกับคลาสอื่นๆ มาสร้างตัวสลับธีมอย่างง่ายส่วนประกอบ React เพื่อสาธิตการใช้คลาส Bootstrap และส่วนประกอบ. แก้ไขล่าสุด: 2025-01-22 17:01

เลือกเมนู Apple > การตั้งค่าระบบ จากนั้นคลิกเสียง ในบานหน้าต่างสัญญาณออก ตรวจสอบให้แน่ใจว่าได้เลือกอุปกรณ์ HDMI ของคุณแล้ว หลังจากทำการเชื่อมต่อแล้ว ให้ปิดอุปกรณ์ HDMI ในขณะที่ Mac ของคุณเปิดอยู่ ถอดสาย HDMI ออกจาก Mac แล้วเสียบใหม่อีกครั้ง เปิดอุปกรณ์ HDMI. แก้ไขล่าสุด: 2025-01-22 17:01

ถาม: การเขียนรหัสผ่านสำหรับบัญชีประเภทใด ตอบ: การเขียนรหัสผ่านกลับใช้ได้กับบัญชีผู้ใช้ที่ซิงโครไนซ์จาก Active Directory ภายในองค์กรไปยัง Azure AD ซึ่งรวมถึงส่วนกลาง แฮชรหัสผ่านที่ซิงโครไนซ์ และผู้ใช้การตรวจสอบสิทธิ์แบบพาส-ทรู. แก้ไขล่าสุด: 2025-01-22 17:01

มีสาเหตุหลายประการที่ทำให้แพ็กเก็ตสูญหายในการเชื่อมต่อเครือข่ายของคุณ ในหมู่พวกเขารวมถึง: ส่วนประกอบที่นำข้อมูลผ่านเครือข่ายไม่มีประสิทธิภาพหรือล้มเหลว เช่น การเชื่อมต่อสายเคเบิลหลวม เราเตอร์ผิดพลาด หรือสัญญาณ WiFi ไม่ดี เวลาแฝงสูง ซึ่งทำให้เกิดปัญหาในการส่งแพ็กเก็ตข้อมูลอย่างสม่ำเสมอ. แก้ไขล่าสุด: 2025-06-01 05:06

ปัดลงจากแถบสถิติ (ด้านบนของหน้าจอ) ด้วยสองนิ้วในการตั้งค่าด่วน (ดังที่แสดงด้านล่าง) แตะปุ่มเพื่อสลับไปมาระหว่างเสียง สั่น และปิดเสียง กดปุ่มลดระดับเสียงค้างไว้เพื่อเข้าสู่โหมดสั่นเพื่อปิดเสียงGalaxy S5. แก้ไขล่าสุด: 2025-01-22 17:01

ตัวป้องกันไฟกระชากอาจมีสายสั้น แต่การใช้ปลั๊กพ่วงไม่ควรทำให้พีซีของคุณเสียหาย พีซีของคุณจะใช้ค่าแอมแปร์ตามที่ต้องการเท่านั้น แรงดันไฟฟ้าที่เพิ่มขึ้นอาจสร้างความเสียหายได้ แต่ฉันไม่คุ้นเคยกับปลั๊กพ่วงใดๆ ที่เพิ่มแรงดันไฟฟ้า มันอาจเป็นอย่างอื่นในวงจรที่โอเวอร์โหลดเบรกเกอร์. แก้ไขล่าสุด: 2025-01-22 17:01

คำสั่ง Redshift Analyze ใช้เพื่อรวบรวมสถิติในตารางที่เครื่องมือวางแผนการสืบค้นใช้เพื่อสร้างแผนการดำเนินการค้นหาที่เหมาะสมที่สุดโดยใช้คำสั่ง Redshift Explain คำสั่งวิเคราะห์ รับบันทึกตัวอย่างจากตาราง คำนวณและจัดเก็บสถิติในตาราง STL_ANALYZE. แก้ไขล่าสุด: 2025-01-22 17:01

หมายความว่า ? นาฬิกาทราย Done Emoji เป็นสัญลักษณ์แห่งเวลา มักใช้เป็นเครื่องเตือนใจไม่ให้เสียเวลาหรือเป็นจุดเริ่มต้นเฉพาะของการนับถอยหลังสู่บางเหตุการณ์ บางครั้งก็ยังใช้เป็นสัญลักษณ์ของการวิ่งช้าหรือรอเป็นเวลานานสำหรับใครบางคนหรือบางสิ่งบางอย่าง. แก้ไขล่าสุด: 2025-01-22 17:01

เครื่องพิมพ์ Daisy wheel พิมพ์เฉพาะอักขระและสัญลักษณ์เท่านั้น และไม่สามารถพิมพ์กราฟิกได้. แก้ไขล่าสุด: 2025-01-22 17:01

หากต้องการแปลทั้งเว็บไซต์โดยใช้ GoogleTranslate ให้ทำตามขั้นตอนเหล่านี้และดูรูปที่ 1 สำหรับการอ้างอิง: เปิดเว็บเบราว์เซอร์และไปที่ translate.google.com คุณไม่จำเป็นต้องมีบัญชี Google เพื่อเข้าถึงเพราะมันฟรีสำหรับทุกคน ทางด้านขวา ให้เลือกภาษาที่คุณต้องการดูเว็บไซต์ คลิกแปลภาษา. แก้ไขล่าสุด: 2025-01-22 17:01

วิธียืนยันว่ามีคนบล็อกคุณใน Gmail เปิดเมล Google ในแล็ปท็อปหรือพีซีของคุณและลงชื่อเข้าใช้บัญชีของคุณในโหมดมาตรฐาน ที่มุมซ้าย คุณจะเห็นรายชื่อคนที่คุณเคยโต้ตอบด้วย รายการโดยค่าเริ่มต้นจะแสดงข้อความล่าสุด ดูรายชื่อนี้เพื่อค้นหาผู้ติดต่อของบุคคลที่คุณคิดว่าบล็อกคุณ. แก้ไขล่าสุด: 2025-01-22 17:01

ความแข็งแกร่งในฐานะภาษาโปรแกรม ตัวอย่างบางส่วน ได้แก่ C (และ C++, C# เป็นต้น), Python, Java (และ JavaScript), Perl หรืออื่นๆ Solidity ได้รับการออกแบบมาให้ง่ายต่อการเรียนรู้สำหรับโปรแกรมเมอร์ที่คุ้นเคยกับภาษาโปรแกรมที่ทันสมัยอยู่แล้ว. แก้ไขล่าสุด: 2025-01-22 17:01

หากคุณกำลังจะสแกนบาร์โค้ด ให้พิจารณาประเภทรหัสและระยะการสแกน ภาพ 2 มิติเหมาะสำหรับการสแกนบาร์โค้ดทุกประเภท เครื่องสแกนบาร์โค้ดเชิงเส้นเหมาะสำหรับบาร์โค้ด 1D เท่านั้น หากคุณต้องการสแกนจากระยะไกล ให้มองหายูนิตที่มีความสามารถ Advanced Long Range หรือ Extended Range. แก้ไขล่าสุด: 2025-01-22 17:01

ข้อดีของโมเดลเชิงสัมพันธ์คือความเรียบง่าย ความเป็นอิสระของโครงสร้าง ความง่ายในการใช้งาน ความสามารถในการสืบค้น ความเป็นอิสระของข้อมูล ความสามารถในการปรับขนาด ฐานข้อมูลเชิงสัมพันธ์ไม่กี่แห่งมีข้อ จำกัด เกี่ยวกับความยาวของฟิลด์ซึ่งไม่สามารถเกินได้. แก้ไขล่าสุด: 2025-01-22 17:01

จอร์เจียได้รับการอธิบายว่ามีบุคลิกผิดปรกติ - แม้เรียกว่าเป็นมิตรและสนิทสนม เนื่องจากแบบอักษรยังคงอ่านง่ายในความละเอียดต่ำ จึงสร้างเสน่ห์แบบโลกเก่าพร้อมความทันสมัยสำหรับการออกแบบออนไลน์ จอร์เจียค่อนข้างเป็นทางการมากกว่าบางส่วน ฟอนต์คอมมอนซานเซอริฟ. แก้ไขล่าสุด: 2025-01-22 17:01

หลังจากที่คุณลงชื่อเข้าใช้ Adobe Document Cloud Homeview จะปรากฏขึ้น คลิกแอพในบานหน้าต่างด้านซ้าย จากนั้นคลิกดาวน์โหลดถัดจาก Acrobat Pro DC เพื่อเริ่มการดาวน์โหลด ตามเบราว์เซอร์ที่คุณใช้ ให้ทำตามคำแนะนำเพื่อเปิดไฟล์การตั้งค่าไบนารี (Windows) หรือ DMG (Mac) แล้วเริ่มโปรแกรมติดตั้ง. แก้ไขล่าสุด: 2025-01-22 17:01

ในการแปลงไฟล์ PDF ขนาดใหญ่ ให้ทำตามขั้นตอนเหล่านี้: 1) เปิดไฟล์ PDF โดย 'Google ไดรฟ์' โดยคลิก 'เปิดด้วย> Google เอกสาร' 2) คลิก 'เครื่องมือ> แปลเอกสาร' 3) เลือกภาษา 4) ดาวน์โหลดไฟล์ที่แปลแล้ว. แก้ไขล่าสุด: 2025-01-22 17:01

สำหรับตัวแปร DoubleVar ค่าที่ส่งคืนคือ Python float สำหรับ IntVar มันคือจำนวนเต็ม สำหรับ StringVar อาจเป็นสตริง ASCII หรือสตริง Unicode ขึ้นอยู่กับเนื้อหา วิธีการตั้งค่าจะอัพเดตตัวแปร และแจ้งผู้สังเกตตัวแปรทั้งหมด คุณสามารถส่งผ่านค่าของประเภทที่ถูกต้องหรือสตริง. แก้ไขล่าสุด: 2025-01-22 17:01

Monolog เป็นไลบรารีการบันทึกมาตรฐานที่มีอยู่สำหรับ PHP เป็นที่นิยมมากที่สุดในเฟรมเวิร์ก PHP เช่น Laravel และ Symfony ซึ่งใช้อินเทอร์เฟซทั่วไปสำหรับไลบรารีการบันทึก. แก้ไขล่าสุด: 2025-01-22 17:01