สารบัญ:

- ผู้เขียน Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- แก้ไขล่าสุด 2025-06-01 05:11.

ซึ่งรวมถึงทั้งทั่วไป การรับรองความถูกต้อง เทคนิค (รหัสผ่าน สองปัจจัย การรับรองความถูกต้อง [2FA], โทเค็น, ไบโอเมตริกซ์, ธุรกรรม การรับรองความถูกต้อง , คอมพิวเตอร์ การจดจำ CAPTCHA และการลงชื่อเพียงครั้งเดียว [SSO]) รวมถึงเฉพาะ การรับรองความถูกต้อง โปรโตคอล (รวมถึง Kerberos และ SSL/TLS)

มีวิธีใดบ้างที่สามารถใช้ตรวจสอบผู้ใช้ได้

ไบโอเมตริกซ์ทั่วไป วิธีการรับรองความถูกต้อง รวมถึงการระบุลายนิ้วมือ การจดจำเสียง การสแกนม่านตาและม่านตา และการสแกนใบหน้าและการจดจำ

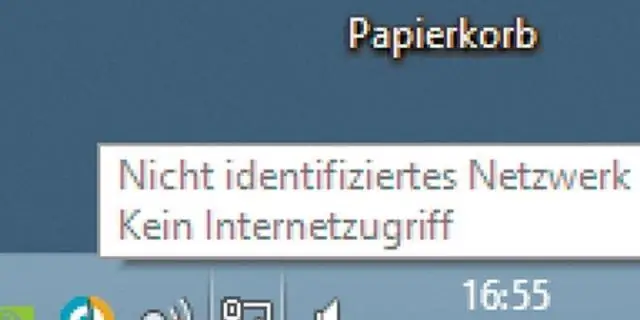

คุณใช้การรับรองความถูกต้องประเภทใดในการเข้าถึงเครือข่าย การตรวจสอบเครือข่าย ยืนยันตัวตนของผู้ใช้กับ a เครือข่าย บริการที่ผู้ใช้พยายามที่จะได้รับ เข้าไป . เพื่อเสนอสิ่งนี้ ประเภทของการรับรองความถูกต้อง , ระบบความปลอดภัยของ Windows Server 2003 รองรับ การรับรองความถูกต้อง กลไก: Kerberos V5. Secure Socket Layer/การรักษาความปลอดภัยชั้นการขนส่ง (SSL/TLS)

การตรวจสอบผู้ใช้สามประเภทมีอะไรบ้าง

โดยทั่วไปมีปัจจัยการรับรองความถูกต้องสามประเภท:

- ประเภทที่ 1 - สิ่งที่คุณรู้ - รวมถึงรหัสผ่าน, PIN, ชุดค่าผสม, รหัสคำ หรือการจับมือแบบลับๆ

- ประเภทที่ 2 - สิ่งที่คุณมี - รวมรายการทั้งหมดที่เป็นวัตถุทางกายภาพ เช่น กุญแจ สมาร์ทโฟน สมาร์ทการ์ด ไดรฟ์ USB และอุปกรณ์โทเค็น

กลไกการพิสูจน์ตัวตนที่พบบ่อยที่สุดคืออะไร?

มาสำรวจกลไกการพิสูจน์ตัวตน 6 อันดับแรกที่อาจเป็นส่วนหนึ่งของสถาปัตยกรรมแบบหลายปัจจัยแบบ step-up

- รหัสผ่าน รหัสผ่านเป็นความลับที่ใช้ร่วมกันที่ผู้ใช้รู้จักและแสดงต่อเซิร์ฟเวอร์เพื่อตรวจสอบสิทธิ์ผู้ใช้

- โทเค็นฮาร์ด

- โทเค็นอ่อน

- การตรวจสอบไบโอเมตริกซ์

- การตรวจสอบสิทธิ์ตามบริบท

- การระบุอุปกรณ์