Python เป็นภาษาโปรแกรมสำหรับคะแนนของแฮ็กเกอร์ที่มีจริยธรรม อันที่จริง การจัดการที่ดีของ Python ถือเป็นสิ่งสำคัญสำหรับความก้าวหน้าในอาชีพการรักษาความปลอดภัยทางไซเบอร์ ข้อดีอย่างหนึ่งคือคุณจะได้ภาษาที่ทรงพลังในแพ็คเกจที่ใช้งานง่ายมาก. แก้ไขล่าสุด: 2025-01-22 17:01

คนงานที่ไม่มีปีกซึ่งรักษาอาณานิคมและหาอาหารให้อาณานิคม มีแต่ปลวกมีปีกมีปีก. แก้ไขล่าสุด: 2025-06-01 05:06

คำตอบคือไม่ การแหกคุกหรือการแฮ็กหรือปลดล็อก Amazon Fire TV Stick ของคุณนั้นไม่ผิดกฎหมายอย่างแน่นอน มันถูกกฎหมายอย่างหมดจดเพียงเพราะว่ามันเป็นทรัพย์สินส่วนบุคคลของคุณ. แก้ไขล่าสุด: 2025-01-22 17:01

แอตทริบิวต์ชื่อสามัญ (CN) หมายถึงชื่อของรายการ (เช่น ชื่อบุคคล (เอนทิตี|อ็อบเจ็กต์)) สำหรับใคร/ที่คุณกำลังสอบถาม ประกอบด้วยฟิลด์ชื่อที่แสดง. แก้ไขล่าสุด: 2025-01-22 17:01

ปรับและเพิ่มคุณสมบัติใบหน้า เปิดภาพใน Photoshop และเลือกเลเยอร์ที่มีรูปถ่ายใบหน้า ในหน้าต่าง Liquify ให้คลิกสามเหลี่ยมทางด้านซ้ายของ Face-Aware Liquify หรือคุณสามารถทำการปรับเปลี่ยนได้โดยการคลิกและลากบนคุณสมบัติใบหน้าโดยตรงใน Face-AwareLiquify. แก้ไขล่าสุด: 2025-01-22 17:01

เมื่อใบอนุญาตหมดอายุ Veeam Backup & Replication จะทำงานในลักษณะต่อไปนี้ ขึ้นอยู่กับประเภทของใบอนุญาต: สิทธิ์ใช้งานการประเมินและ NFR: Veeam Backup & Replication จะหยุดประมวลผลปริมาณงาน ใบอนุญาตแบบชำระเงิน: Veeam Backup & Replication จะเปลี่ยนเป็นช่วงผ่อนผัน. แก้ไขล่าสุด: 2025-01-22 17:01

Pg_dump เป็นยูทิลิตี้สำหรับสำรองข้อมูลฐานข้อมูล PostgreSQL มันทำการสำรองข้อมูลอย่างสม่ำเสมอแม้ว่าจะมีการใช้ฐานข้อมูลพร้อมกันก็ตาม pg_dump ไม่ได้บล็อกผู้ใช้รายอื่นที่เข้าถึงฐานข้อมูล (ผู้อ่านหรือผู้เขียน) ดัมพ์สามารถส่งออกในรูปแบบสคริปต์หรือไฟล์เก็บถาวร หากต้องการกู้คืนจากสคริปต์ดังกล่าว ให้ป้อนไปที่ psql. แก้ไขล่าสุด: 2025-01-22 17:01

Unix (/ ˈjuːn?ks/;เครื่องหมายการค้าedasUNIX) คือตระกูลของระบบปฏิบัติการแบบมัลติทาสกิ้ง หลายผู้ใช้คอมพิวเตอร์ที่ได้รับมาจาก AT&TUnix ดั้งเดิม การพัฒนาเริ่มต้นขึ้นในปี 1970 ที่ศูนย์วิจัย BellLabs โดย Ken Thompson, Dennis Ritchie และคนอื่นๆ. แก้ไขล่าสุด: 2025-01-22 17:01

ซอฟต์แวร์ประยุกต์ เมื่อผู้จำหน่ายโฮสต์ซอฟต์แวร์บนเว็บไซต์ และคุณไม่จำเป็นต้องติดตั้งซอฟต์แวร์บนอุปกรณ์ของคุณ สิ่งนี้เรียกว่า: Software as a Service บริษัทกำลังเปิดตัวก่อนกำหนดเพื่อทดสอบข้อบกพร่อง. แก้ไขล่าสุด: 2025-01-22 17:01

เพื่อช่วยคุณตัดสินใจ ต่อไปนี้คือเดสก์ท็อป Linux ที่ได้รับความนิยมมากที่สุด โดยจัดเรียงจากน้อยไปหามากไปจนถึงปรับแต่งได้มากที่สุด: KDE อบเชย. เพื่อน. GNOME เอ็กซ์เอฟซี Xfce เป็นเดสก์ท็อปแบบคลาสสิกที่มีจุดมุ่งหมายเพื่อสร้างสมดุลระหว่างความเร็วและความสามารถในการใช้งาน แอลเอ็กซ์ดี. จากการออกแบบ LXDE มีการปรับแต่งน้อยมาก สามัคคี. Unity เป็นค่าเริ่มต้นเดสก์ท็อปของ Ubuntu. แก้ไขล่าสุด: 2025-01-22 17:01

คำตอบ: A: คำตอบ: A: ไม่ เป็นไปไม่ได้สำหรับไวรัส Macstoget ต่อตัว แต่พวกมันสามารถรับมัลแวร์รูปแบบอื่นได้ ได้รับการวิจารณ์อย่างล้นหลามและเป็นเรื่องเกี่ยวกับซอฟต์แวร์ป้องกันมัลแวร์สำหรับ Mac . มากที่สุด. แก้ไขล่าสุด: 2025-01-22 17:01

Type Allocation Code (TAC) คือส่วนเริ่มต้นของ IMEI 15 หลักและ IMEISVcode 16 หลักที่ใช้ระบุอุปกรณ์ไร้สายโดยเฉพาะ TypeAllocationCode ระบุรุ่นเฉพาะ (และมักจะแก้ไข) ของโทรศัพท์ไร้สายเพื่อใช้กับ GSM, UMTS หรือเครือข่ายไร้สายอื่น ๆ ที่ใช้ IMEI. แก้ไขล่าสุด: 2025-01-22 17:01

วิธีรีเซ็ต Fitbit Flex 2 ถอด Flex 2 ออกจากสายรัดข้อมือแล้วเสียบเข้ากับสายชาร์จ ค้นหาปุ่มบนสายชาร์จ กดสามครั้งภายในห้าวินาที เมื่อไฟทั้งหมดบนตัวติดตามของคุณกะพริบพร้อมกัน Fitbit Flex 2 ของคุณจะรีสตาร์ท. แก้ไขล่าสุด: 2025-01-22 17:01

การวิเคราะห์บิ๊กดาต้าเป็นกระบวนการที่ซับซ้อนบ่อยครั้งในการตรวจสอบชุดข้อมูลขนาดใหญ่และหลากหลาย หรือบิ๊กดาต้า เพื่อเปิดเผยข้อมูล เช่น รูปแบบที่ซ่อนอยู่ ความสัมพันธ์ที่ไม่รู้จัก แนวโน้มตลาด และความชอบของลูกค้า ซึ่งสามารถช่วยให้องค์กรตัดสินใจทางธุรกิจได้อย่างมีข้อมูล. แก้ไขล่าสุด: 2025-06-01 05:06

Spring Tools 4 คือ Spring tooling รุ่นต่อไปสำหรับสภาพแวดล้อมการเข้ารหัสที่คุณชื่นชอบ สร้างขึ้นใหม่ทั้งหมดตั้งแต่ต้น โดยให้การสนับสนุนระดับโลกสำหรับการพัฒนาแอปพลิเคชันระดับองค์กรที่ใช้ Spring ไม่ว่าคุณจะชอบ Eclipse, Visual Studio Code หรือ Theia IDE. แก้ไขล่าสุด: 2025-01-22 17:01

รวมไฟล์หลายไฟล์ไว้ในโฟลเดอร์ซิปเดียวเพื่อแชร์กลุ่มไฟล์ได้ง่ายขึ้น ค้นหาไฟล์หรือโฟลเดอร์ที่คุณต้องการซิป กดค้าง (หรือคลิกขวา) ที่ไฟล์หรือโฟลเดอร์ เลือก (หรือชี้ไปที่)ส่งไปที่ จากนั้นเลือกโฟลเดอร์ที่บีบอัด (ซิป). แก้ไขล่าสุด: 2025-01-22 17:01

Excel มีฟังก์ชันทางสถิติมากมายที่คุณสามารถใช้คำนวณค่าเดียวหรืออาร์เรย์ของค่าในเวิร์กชีต Excel ของคุณได้ Excel Analysis Toolpak เป็น Add-in ที่มีเครื่องมือวิเคราะห์ทางสถิติมากยิ่งขึ้น ตรวจสอบเครื่องมือที่มีประโยชน์เหล่านี้เพื่อใช้ประโยชน์สูงสุดจากการวิเคราะห์ทางสถิติของคุณ. แก้ไขล่าสุด: 2025-01-22 17:01

ข้อความจากแท็บเล็ตและคอมพิวเตอร์ของคุณ – ประสบการณ์การรับส่งข้อความรูปแบบใหม่ผ่านระบบคลาวด์ ด้วย mysms คุณสามารถส่ง/รับข้อความบนพีซีหรือแท็บเล็ต Windows 8 / 10 โดยใช้หมายเลขโทรศัพท์ปัจจุบันของคุณ ในการเริ่มส่งข้อความจากคอมพิวเตอร์ของคุณ คุณต้องดาวน์โหลด mysmson โทรศัพท์ของคุณและลงทะเบียนสำหรับบัญชี. แก้ไขล่าสุด: 2025-06-01 05:06

OddNumbers คลาสสาธารณะ {public static void main(String[] args) {// กำหนดขีด จำกัด ขีด จำกัด int = 50; ระบบ. ออก. println('การพิมพ์เลขคี่ระหว่าง 1 ถึง ' + จำกัด); for(int i=1; i <= limit; i++){// ถ้าตัวเลขหารด้วย 2 ไม่ลงตัวจะเป็นเลขคี่ ถ้า (ผม % 2 != 0){. แก้ไขล่าสุด: 2025-01-22 17:01

โครงสร้างการโทรเป็นวิธีการสื่อสารที่เชื่อถือได้ระหว่างสมาชิกของกลุ่ม เช่น พนักงานของธุรกิจ อาสาสมัครกับองค์กร หรือสมาชิกของคณะกรรมการโรงเรียน ควรทำการทดสอบ call tree ทุก 6 เดือน เพื่อให้ไหลลื่นในยามวิกฤต. แก้ไขล่าสุด: 2025-01-22 17:01

ตัวดำเนินการ Oracle UNION ใช้เพื่อรวมชุดผลลัพธ์ของคำสั่ง Oracle SELECT 2 ชุดขึ้นไป มันลบแถวที่ซ้ำกันระหว่างคำสั่ง SELECT ต่างๆ แต่ละคำสั่ง SELECT ภายในโอเปอเรเตอร์ UNION จะต้องมีจำนวนฟิลด์เท่ากันในชุดผลลัพธ์ที่มีประเภทข้อมูลคล้ายกัน. แก้ไขล่าสุด: 2025-01-22 17:01

ในโทรศัพท์หรือแท็บเล็ต Android ให้ติดตั้ง Gboard เปิดแอปที่คุณพิมพ์ได้ เช่น Gmail หรือ Keep แตะตำแหน่งที่คุณสามารถป้อนข้อความ เลื่อนนิ้วไปตามตัวอักษรเพื่อสะกดคำที่คุณต้องการ. แก้ไขล่าสุด: 2025-01-22 17:01

ใช่! ได้ คุณสามารถดาวน์โหลด acorn ไปยัง yoursony หรือ samsung TV. แก้ไขล่าสุด: 2025-01-22 17:01

ประเภทของความเสี่ยงด้านความปลอดภัยของคอมพิวเตอร์ การโจมตีทางอินเทอร์เน็ตและเครือข่าย การเข้าถึงและใช้งานโดยไม่ได้รับอนุญาต ขโมยฮาร์ดแวร์ ขโมยซอฟต์แวร์ ขโมยข้อมูล ระบบล้มเหลว 5. แก้ไขล่าสุด: 2025-01-22 17:01

เพื่อความชัดเจน R มีสามวิธีที่อาร์กิวเมนต์ที่คุณให้มาจะถูกจับคู่กับอาร์กิวเมนต์ที่เป็นทางการของการกำหนดฟังก์ชัน: โดยชื่อเต็ม ตามชื่อบางส่วน (จับคู่กับอักขระ n ตัวแรกของชื่ออาร์กิวเมนต์) และ ตามตำแหน่ง. แก้ไขล่าสุด: 2025-01-22 17:01

บทนำสู่ฟังก์ชัน Oracle NVL() ฟังก์ชัน Oracle NVL() ช่วยให้คุณสามารถแทนที่ค่า null ด้วยทางเลือกอื่นที่มีความหมายมากขึ้นในผลลัพธ์ของการสืบค้น ฟังก์ชัน NVL() ยอมรับสองอาร์กิวเมนต์ หาก Oracle ไม่สามารถแปลงข้อมูลประเภทหนึ่งเป็นประเภทอื่นโดยปริยายได้ จะทำให้เกิดข้อผิดพลาด. แก้ไขล่าสุด: 2025-01-22 17:01

คุณสามารถปรับขนาดหน้าต่างได้โดยเลื่อนเคอร์เซอร์ของเมาส์ไปที่ส่วนใดก็ได้ของขอบหน้าต่าง ไม่ใช่เฉพาะมุมด้านล่าง กด Alt+Space เพื่อเปิดเมนูหน้าต่าง กด S เพื่อเลือกตัวเลือกขนาด ใช้แป้นลูกศรเพื่อปรับขนาดหน้าต่าง และสุดท้าย Enter เพื่อยืนยัน. แก้ไขล่าสุด: 2025-01-22 17:01

ช่วยเหลือ คลิกแท็บ คำอธิบายประกอบ แมปแผงคำอธิบายประกอบ แทรก หา. ในกล่องโต้ตอบ แทรกคำอธิบายประกอบ ให้เลือกกล่องกาเครื่องหมายสำหรับเทมเพลตคำอธิบายประกอบที่จะใช้ หรือคลิก ขั้นสูง เพื่อเปลี่ยนตัวเลือกและคุณสมบัติเริ่มต้นสำหรับคำอธิบายประกอบ คลิกแทรก เลือกวัตถุที่จะใส่คำอธิบายประกอบ กดปุ่มตกลง. แก้ไขล่าสุด: 2025-01-22 17:01

คุณอาจกำลังคิดว่าทั้งหมดที่ใช้ในการปรับใช้ Lambda ด้วย Terraform คือ: สร้างไฟล์ JavaScript สร้างไฟล์การกำหนดค่า Terraform ที่อ้างอิงไฟล์ JavaScript นั้น ใช้ Terraform ฉลอง. แก้ไขล่าสุด: 2025-01-22 17:01

ด้วยเหตุนี้ ต่อไปนี้คือมาตรการรักษาความปลอดภัย ebook บางส่วนที่คุณสามารถใช้เพื่อปกป้องงานของคุณ ติดต่อผู้ให้บริการชำระเงินของโจร ตั้งชื่อไฟล์ของคุณอย่างถูกต้อง ใช้ผู้ให้บริการดิจิทัล เปลี่ยนลิงค์ดาวน์โหลดเป็นประจำ ป้องกันการแชร์ไฟล์ ใช้ซอฟต์แวร์ Ebook ป้องกันการโจรกรรม. แก้ไขล่าสุด: 2025-01-22 17:01

ต่อไปนี้คือรายการบทเรียนทักษะการใช้คอมพิวเตอร์ออนไลน์ฟรีที่คุณสามารถเริ่มต้นด้วย: พื้นฐานคอมพิวเตอร์สำหรับผู้เริ่มต้นอย่างแท้จริง - จาก GCF Learn Free (ฟรี) พื้นฐานอินเทอร์เน็ตสำหรับผู้เริ่มต้นอย่างแท้จริง - จาก GCF Learn Free (ฟรี) วิทยาการคอมพิวเตอร์ 101 - จากมหาวิทยาลัยสแตนฟอร์ด (ฟรี). แก้ไขล่าสุด: 2025-06-01 05:06

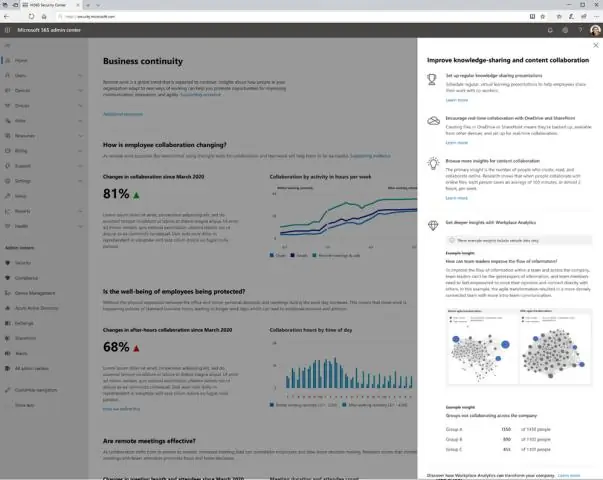

ผู้พัฒนา: Microsoft. แก้ไขล่าสุด: 2025-06-01 05:06

ทักษะการนำเสนอที่มีประสิทธิภาพมีความสำคัญเพราะช่วยให้การนำเสนอมีความน่าสนใจ ช่วยให้ผู้นำเสนอสื่อสารอย่างมั่นใจ และกระตุ้นให้ผู้ฟังฟัง ทักษะการนำเสนอที่สำคัญบางประการ ได้แก่ การสร้างความหลากหลาย การพูดด้วยความสามารถในการได้ยินที่เหมาะสมที่สุด. แก้ไขล่าสุด: 2025-01-22 17:01

การใช้ยาฆ่าแมลง เช่น บอเรต (disodium octaborate tetrahydrate) และ/หรือไม้ที่ผ่านการบำบัดด้วยแรงดัน (chromated copper arsenate) ช่วยป้องกันปลวกและเชื้อราที่ผุพัง อย่างไรก็ตาม เมื่อเวลาผ่านไป แม้แต่สายสัมพันธ์ทางรถไฟ เสาโทรศัพท์ และไม้ที่รับแรงกดทับก็สามารถถูกโจมตีจากปลวกได้. แก้ไขล่าสุด: 2025-01-22 17:01

อัลกอริธึม (ออกเสียงว่า AL-go-rith-um) เป็นขั้นตอนหรือสูตรสำหรับการแก้ปัญหา โดยพิจารณาจากการดำเนินการตามลำดับของการกระทำที่ระบุ โปรแกรมคอมพิวเตอร์สามารถดูได้ว่าเป็นอัลกอริธึมที่ซับซ้อน ในวิชาคณิตศาสตร์และวิทยาการคอมพิวเตอร์ อัลกอริธึมมักจะหมายถึงขั้นตอนเล็กๆ ที่แก้ปัญหาที่เกิดซ้ำ. แก้ไขล่าสุด: 2025-01-22 17:01

หากคุณกำลังทำงานกับท่อพีวีซีหรือโพลีบิวทิลีนและต้องการวิธีการเปลี่ยนไปใช้ท่อ PEX, Copper, C-PVC, PE-RT หรือ HDPE อย่างรวดเร็ว เรามีบริการให้คุณ อุปกรณ์ SharkBite สามารถเปลี่ยนจากวัสดุท่อหนึ่งไปยังอีกท่อหนึ่งได้อย่างรวดเร็ว ข้อต่อ SharkBite แบบมีปลอกหุ้มสีเทาใช้ได้กับท่อโพลีบิวทิลีน. แก้ไขล่าสุด: 2025-01-22 17:01

ผู้ช่วย Boot Camp จะลบ Windows ออกโดยอัตโนมัติและขยายพาร์ติชั่น macOS ให้คุณ โดยจะเรียกคืนพื้นที่ทั้งหมดนั้น คำเตือน: การดำเนินการนี้จะลบไฟล์ทั้งหมดในพาร์ติชัน Windows ของคุณ ดังนั้นให้แน่ใจว่าคุณมีสำเนาสำรองก่อน. แก้ไขล่าสุด: 2025-01-22 17:01

นี่คือกล้องรักษาความปลอดภัยแบบไร้สาย 10 ตัวที่ดีที่สุดของปี 2020: Arlo Pro 3: กล้องไร้สายที่ดีที่สุด Wyze Cam Pan: กล้องราคาประหยัดในร่มที่ดีที่สุด Canary Pro: กล้องสมาร์ทโฮมที่ดีที่สุด Google Nest Cam IQ Indoor: กล้องไฮเทคที่ดีที่สุด. แก้ไขล่าสุด: 2025-01-22 17:01

เปิดคอนโซล Amazon VPC ที่ https://console.aws.amazon.com/vpc/ ในบานหน้าต่างนำทาง เลือกปลายทาง และเลือกปลายทางของอินเทอร์เฟซ เลือกการดำเนินการ จัดการซับเน็ต เลือกหรือยกเลิกการเลือกซับเน็ตตามต้องการ แล้วเลือก Modify Subnets. แก้ไขล่าสุด: 2025-01-22 17:01

A. ไม่ได้ ไม่สามารถติดตั้งอุปกรณ์ SharkBite EvoPEX บนท่อทองแดงหรือ CPVC ได้เนื่องจากซีลท่อด้านใน. แก้ไขล่าสุด: 2025-01-22 17:01