- ผู้เขียน Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- แก้ไขล่าสุด 2025-01-22 17:43.

โหมดการขนส่ง IPSec ใช้สำหรับการสื่อสารแบบ end-to-end ตัวอย่างเช่น สำหรับการสื่อสารระหว่างไคลเอนต์และเซิร์ฟเวอร์ หรือระหว่างเวิร์กสเตชันและเกตเวย์ (หากเกตเวย์ได้รับการปฏิบัติเหมือนเป็นโฮสต์) ตัวอย่างที่ดี จะ เป็นเซสชัน Telnet หรือ Remote Desktop ที่เข้ารหัสจากเวิร์กสเตชันไปยังเซิร์ฟเวอร์

ดังนั้นอะไรคือความแตกต่างระหว่างโหมดทันเนล IPsec และโหมดการขนส่ง

NS IPsec มาตรฐานกำหนดสองความแตกต่าง โหมด ของ IPsec การดำเนินการ, โหมดการขนส่ง และ โหมดอุโมงค์ . กุญแจ ความแตกต่างระหว่างการขนส่ง และ โหมดอุโมงค์ เป็นที่ที่ใช้นโยบาย ใน โหมดอุโมงค์ แพ็กเก็ตเดิมถูกห่อหุ้มไว้ในส่วนหัว IP อื่น ที่อยู่ ใน ส่วนหัวอื่น ๆ สามารถ แตกต่าง.

ประการที่สอง คุณจะใช้อุโมงค์ข้อมูล IPsec เมื่อใด IPsec ถูกตั้งค่าไว้ที่ชั้น IP และมักจะเป็น เคย อนุญาตการเข้าถึงที่ปลอดภัยจากระยะไกล ถึง เครือข่ายทั้งหมด (แทนที่จะเป็นเพียงอุปกรณ์เดียว) ความไร้ความสามารถนี้ ถึง จำกัดผู้ใช้ ถึง ส่วนเครือข่ายเป็นปัญหาทั่วไปกับโปรโตคอลนี้ IPsec VPN มาในสองประเภท: อุโมงค์ โหมดและโหมดการขนส่ง

อีกอย่างที่ต้องรู้คือ โหมดการขนส่งใน IPsec คืออะไร?

โหมดการขนส่ง . โหมดการขนส่ง , ค่าเริ่มต้น โหมด สำหรับ IPSec , จัดให้มีการรักษาความปลอดภัยแบบ end-to-end มันสามารถรักษาความปลอดภัยการสื่อสารระหว่างไคลเอนต์และเซิร์ฟเวอร์ เมื่อใช้ โหมดการขนส่ง เฉพาะเพย์โหลด IP เท่านั้นที่ถูกเข้ารหัส AH หรือ ESP ให้การป้องกันสำหรับ IP payload

3 โปรโตคอลที่ใช้ใน IPsec คืออะไร?

สามหัวข้อสุดท้ายครอบคลุมสามโปรโตคอล IPsec หลัก: IPsec ส่วนหัวการตรวจสอบสิทธิ์ (AH), IPsec Encapsulating Security Payload (ESP) และ IPsec การแลกเปลี่ยนคีย์อินเทอร์เน็ต (ไอเคอี). สำหรับทั้ง IPv4 และเครือข่าย IPv6 และการทำงานในทั้งสองเวอร์ชันมีความคล้ายคลึงกัน

แนะนำ:

คุณควรใช้ VUEX เมื่อใด

สามารถใช้ในสถานการณ์ที่คุณต้องการส่งผ่านข้อมูลจากองค์ประกอบหลักไปยังองค์ประกอบย่อยหนึ่งหรือหลายรายการซึ่งอาจไม่ใช่ผู้สืบทอดโดยตรงขององค์ประกอบหลัก

ฉันจะทราบได้อย่างไรว่ารหัสผ่านของผู้ใช้หมดอายุใน Active Directory เมื่อใด

NET USER คำสั่งตรวจสอบรายละเอียดการหมดอายุของรหัสผ่าน ไปที่เมนู Start หรือแถบค้นหา พิมพ์ CMD หรือ Command Prompt แล้วกด Enter เพื่อเปิดหน้าต่าง Command Prompt ที่หน้าต่าง Command Prompt พิมพ์คำสั่งด้านล่างแล้วกด Enter เพื่อแสดงรายละเอียดบัญชีผู้ใช้

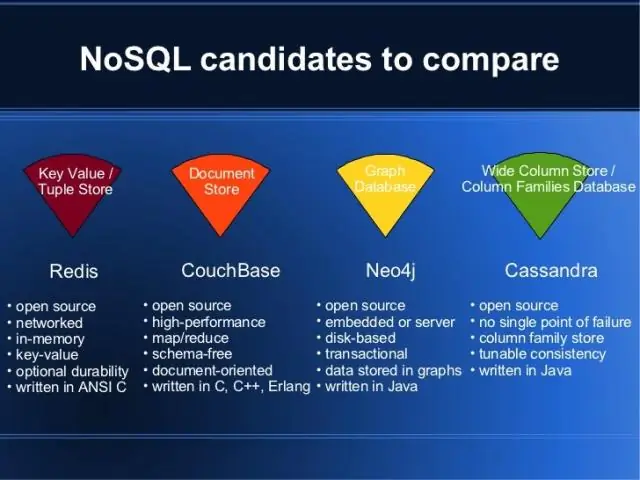

ฉันควรใช้แนวทาง NoSQL เทียบกับ Rdbms เมื่อใด

โดยทั่วไป ควรพิจารณา RDBMS หากมีธุรกรรมแบบหลายแถวและการรวมที่ซับซ้อน ในฐานข้อมูล NoSQL เช่น MongoDB เอกสาร (หรือที่เรียกว่าวัตถุที่ซับซ้อน) สามารถเทียบเท่ากับแถวที่เชื่อมกันในหลายตาราง และรับประกันความสอดคล้องภายในวัตถุนั้น

ฉันควรใช้ hdf5 เมื่อใด

โดยทั่วไปจะใช้ในแอปพลิเคชันการวิจัย (อุตุนิยมวิทยา ดาราศาสตร์ จีโนม ฯลฯ) เพื่อแจกจ่ายและเข้าถึงชุดข้อมูลขนาดใหญ่มากโดยไม่ต้องใช้ฐานข้อมูล หนึ่งสามารถใช้รูปแบบข้อมูล HDF5 สำหรับการทำให้เป็นอนุกรมอย่างรวดเร็วไปยังชุดข้อมูลขนาดใหญ่ HDF ได้รับการพัฒนาโดย National Center for Supercomputing Applications

ไซแมนเทคเข้าซื้อกิจการ Norton เมื่อใด

วันที่ได้มา มูลค่าบริษัท (USD) 1 มกราคม 2527 C&E Software - 8 กรกฎาคม 2530 Living Videotext - 26 ตุลาคม 2530 Think Technologies - 4 กันยายน 1990 Peter Norton Computing $70,000,000