ส่วนหัวคำขอ HTTP Authorization ประกอบด้วยข้อมูลประจำตัวเพื่อรับรองความถูกต้องตัวแทนผู้ใช้กับเซิร์ฟเวอร์ โดยปกติ แต่ไม่จำเป็น หลังจากที่เซิร์ฟเวอร์ตอบกลับด้วยสถานะ 401 Unauthorized และส่วนหัว WWW-Authenticate. แก้ไขล่าสุด: 2025-06-01 05:06

อย่างไรก็ตาม ส่วนใหญ่ดูเหมือนจะตกลงบนคุณสมบัติหกประการ แทนที่จะเป็นสามประการของภาษามนุษย์: การกระจัด การไร้เหตุผล ความสามารถในการผลิต ความรอบคอบ ความเป็นคู่ และการถ่ายทอดทางวัฒนธรรม การกระจัด หมายความว่า ภาษาสามารถอ้างถึงเวลาและสถานที่อื่นนอกเหนือจากปัจจุบันได้. แก้ไขล่าสุด: 2025-01-22 17:01

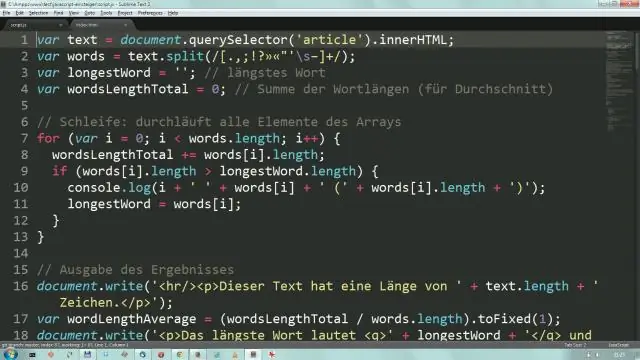

ฟังก์ชัน Excel MAX ส่งคืนค่าที่มากที่สุดจากชุดค่าตัวเลขที่ให้มา ไวยากรณ์ของฟังก์ชันคือ: MAX(number1, [number2],) โดยที่อาร์กิวเมนต์ number เป็นค่าตัวเลขอย่างน้อยหนึ่งค่า (หรืออาร์เรย์ของค่าตัวเลข) ที่คุณต้องการให้คืนค่าที่ใหญ่ที่สุดของ. แก้ไขล่าสุด: 2025-01-22 17:01

ด้านล่างนี้คือกฎ 23 ข้อที่จะทำให้ SQL ของคุณลบและอัปเดตข้อมูลแบทช์ได้เร็วและมีประสิทธิภาพยิ่งขึ้น ใช้คุณลักษณะเซิร์ฟเวอร์ SQL การแบ่งพาร์ติชันอัตโนมัติ แปลงฟังก์ชันสเกลาร์เป็นฟังก์ชันค่าตาราง แทนที่จะ UPDATE ให้ใช้ CASE ลดมุมมองที่ซ้อนกันเพื่อลดความล่าช้า การจัดเตรียมข้อมูลล่วงหน้า ใช้ตารางอุณหภูมิ หลีกเลี่ยงการใช้รหัสใช้ซ้ำ. แก้ไขล่าสุด: 2025-01-22 17:01

NCSC กำหนดเหตุการณ์ทางไซเบอร์ว่าเป็นการละเมิดนโยบายความปลอดภัยของระบบเพื่อส่งผลกระทบต่อความสมบูรณ์หรือความพร้อมและ/หรือการเข้าถึงโดยไม่ได้รับอนุญาตหรือพยายามเข้าถึงระบบหรือระบบ ตามพระราชบัญญัติการใช้คอมพิวเตอร์ในทางที่ผิด (พ.ศ. 2533). แก้ไขล่าสุด: 2025-01-22 17:01

ในตรรกะเชิงโวหาร มี 256 วิธีที่เป็นไปได้ในการสร้าง syllogisms ที่เป็นหมวดหมู่โดยใช้แบบฟอร์มคำสั่ง A, E, I และ O ในช่องสี่เหลี่ยมของความขัดแย้ง จาก 256 ฉบับ มีเพียง 24 แบบฟอร์มที่ถูกต้อง จากแบบฟอร์มที่ถูกต้อง 24 รูปแบบ 15 รูปแบบถูกต้องโดยไม่มีเงื่อนไข และ 9 รูปแบบถูกต้องตามเงื่อนไข. แก้ไขล่าสุด: 2025-01-22 17:01

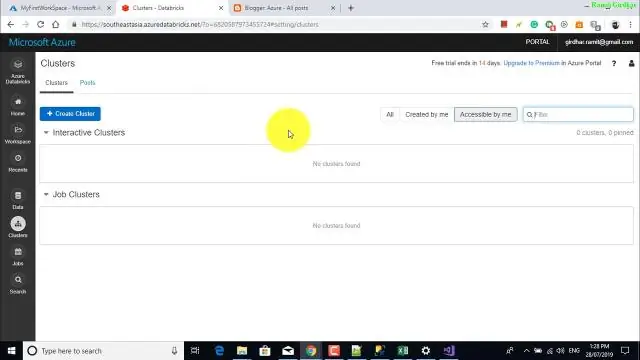

วิธีสร้างคลัสเตอร์: ในแถบด้านข้าง ให้คลิกปุ่มคลัสเตอร์ ในหน้า Clusters ให้คลิก Create Cluster ในหน้า Create Cluster ระบุชื่อคลัสเตอร์ Quickstart และเลือก 6.3 (Scala 2.11, Spark 2.4. 4) ในเมนูดร็อปดาวน์ Databricks Runtime Version คลิกสร้างคลัสเตอร์. แก้ไขล่าสุด: 2025-01-22 17:01

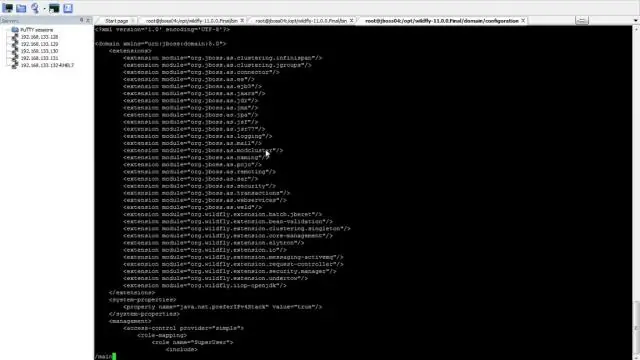

ผู้พัฒนา: Red Hat. แก้ไขล่าสุด: 2025-01-22 17:01

ข้อกำหนดเบื้องต้น – อุปกรณ์รักษาความปลอดภัยแบบปรับเปลี่ยนได้ (ASA), การแปลที่อยู่เครือข่าย (NAT), NAT แบบคงที่ (บน ASA) การแปลที่อยู่เครือข่ายใช้สำหรับการแปลที่อยู่ IP ส่วนตัวเป็นที่อยู่ IP สาธารณะขณะเข้าถึงอินเทอร์เน็ต โดยทั่วไป NAT จะทำงานบนเราเตอร์หรือไฟร์วอลล์. แก้ไขล่าสุด: 2025-06-01 05:06

คำตอบที่ดีที่สุด: คุณทำได้ แต่ไม่ใช่ความคิดที่ดีที่สุด iPad มีแบตเตอรี่ Li-Ion ซึ่งมีอายุการใช้งานยาวนานที่สุดเมื่อถูกคายประจุบางส่วนและชาร์จใหม่เป็นประจำ บรรทัดด้านล่างคือเสียบปลั๊กไว้ แต่อย่างน้อยสัปดาห์ละครั้ง ให้ถอดปลั๊กแล้วลดเหลือ 50% แล้วปล่อยให้ชาร์จใหม่อีกครั้ง. แก้ไขล่าสุด: 2025-01-22 17:01

ใครเป็นผู้บังคับใช้ข้อกำหนด PCI DSS แม้ว่าข้อกำหนดของ PCI DSS นั้นได้รับการพัฒนาและดูแลโดยหน่วยงานมาตรฐานอุตสาหกรรมที่เรียกว่า PCI Security StandardsCouncil (SSC) แต่มาตรฐานนั้นบังคับใช้โดยแบรนด์บัตรชำระเงินห้าแบรนด์: Visa, MasterCard, American Express, JCB International และDiscover. แก้ไขล่าสุด: 2025-01-22 17:01

Amphitrite เป็นเทพธิดากรีกผู้เยาว์หนึ่งในหลาย ๆ คนที่ปกครองท้องทะเล เทพธิดาแสนสวย เธอเป็นลูกสาวของ Nereus เทพแห่งท้องทะเลตัวน้อย และ Doris นางฟ้า. แก้ไขล่าสุด: 2025-01-22 17:01

เธรดทั้งหมดตายโดยการส่งคืนจากการเรียกไปยังเมธอดการรันหรือโดยการโยนข้อยกเว้นที่แพร่กระจายไปนอกเมธอดการรัน เธรดจะตายในสถานการณ์ต่อไปนี้: เมื่อวิธีการทำงานเสร็จสิ้น (หรือพ่น) เมื่อสิ้นสุดกระบวนการ เมื่อคอมพิวเตอร์ปิดหรือรีเซ็ต. แก้ไขล่าสุด: 2025-01-22 17:01

กำหนดการตั้งค่าไร้สาย: วางเครื่องบราเดอร์ให้อยู่ในระยะของจุดการเข้าถึง/เราเตอร์ WPS หรือ AOSS™ ของคุณ ตรวจสอบให้แน่ใจว่าเสียบสายไฟแล้ว เปิดเครื่องและรอจนกว่าเครื่องจะอยู่ในสถานะพร้อม กดปุ่ม WPS หรือ AOSS™ บนจุดการเข้าถึง/เราเตอร์ WLAN ของคุณค้างไว้สองสามวินาที. แก้ไขล่าสุด: 2025-01-22 17:01

ด้วยงานประจำและภาระผูกพันอื่นๆ การลงทุน 80 ชั่วโมงในการศึกษามักจะใช้เวลาสองเดือน หากคุณยังใหม่กับ AWS เราขอแนะนำให้เตรียมการล่วงหน้าประมาณ 120 ชั่วโมงหรือสามเดือน เริ่มต้นด้วยพื้นฐานแล้วย้ายไปที่สถาปนิกโซลูชัน – เส้นทางการเรียนรู้ที่เกี่ยวข้อง. แก้ไขล่าสุด: 2025-06-01 05:06

ระยะหมดเวลาของการมองเห็นคือช่วงเวลาหรือระยะเวลาที่คุณระบุสำหรับรายการคิว ซึ่งเมื่อมีการดึงข้อมูลและประมวลผลโดยผู้บริโภค จะถูกซ่อนจากคิวและผู้บริโภครายอื่นๆ จุดประสงค์หลักคือการหลีกเลี่ยงผู้บริโภคหลายราย (หรือผู้บริโภคคนเดียวกัน) บริโภคสินค้าชิ้นเดียวกันซ้ำๆ. แก้ไขล่าสุด: 2025-01-22 17:01

ประเภทของกลยุทธ์การสื่อสาร กลยุทธ์การสื่อสารอาจเป็นได้ทั้งด้วยวาจา ไม่ใช้คำพูด หรือภาพ การบูรณาการกลยุทธ์ทั้งหมดเข้าด้วยกันจะทำให้คุณเห็นความสำเร็จสูงสุด. แก้ไขล่าสุด: 2025-01-22 17:01

Nighthawk X6 (R8000) เช่นเดียวกับ Nighthawk (R7000) รุ่นก่อนหน้านั้นมีสไตล์อย่างไม่น่าเชื่อสำหรับเราเตอร์ Wi-Fi ในฐานะเราเตอร์ที่ไม่มีโมเด็มในตัว R8000 มีพอร์ต WAN และ LAN สี่พอร์ต รวมถึง USB 3.0 หนึ่งพอร์ตและพอร์ต USB 2.0 หนึ่งพอร์ตสำหรับเพิ่มที่จัดเก็บข้อมูลภายนอกหรือแฟลชไดรฟ์. แก้ไขล่าสุด: 2025-01-22 17:01

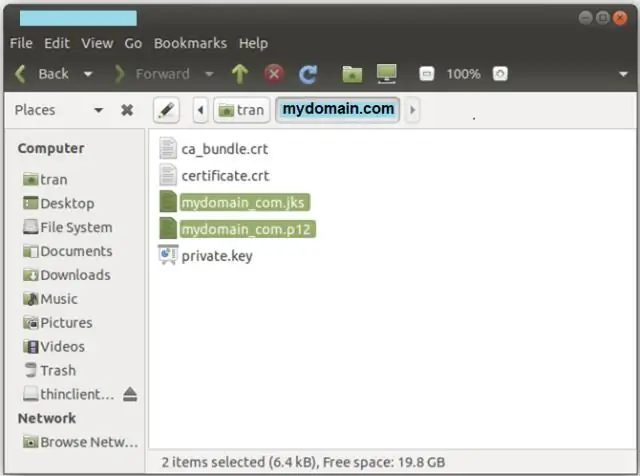

ขั้นตอนที่ 1: รับใบรับรอง SSL หากคุณต้องการใช้ SSL และให้บริการแอปพลิเคชัน Spring Boot ของคุณผ่าน HTTPS คุณจะต้องได้รับใบรับรอง ขั้นตอนที่ 2: เปิดใช้งาน HTTPS ใน Spring Boot ตามค่าเริ่มต้นคอนเทนเนอร์ Tomcat แบบฝังตัวของ Spring Boot จะเปิดใช้งาน HTTP บนพอร์ต 8080 ขั้นตอนที่ 3: เปลี่ยนเส้นทาง HTTP เป็น HTTPS (ไม่บังคับ). แก้ไขล่าสุด: 2025-01-22 17:01

ใน Java accessors ใช้เพื่อรับค่าของไพรเวตฟิลด์และ mutators ใช้เพื่อตั้งค่าของไพรเวตฟิลด์ หากเราประกาศตัวแปรเป็นแบบไพรเวต ทุกคนจะไม่สามารถเข้าถึงได้ ดังนั้นเราจำเป็นต้องใช้เมธอด getter และ setter. แก้ไขล่าสุด: 2025-01-22 17:01

แทนทาลัมเพนท็อกไซด์เป็นของแข็งไม่มีสีที่ทำปฏิกิริยากับตัวออกซิไดเซอร์และอาจทำให้เกิดการระเบิดและไฟไหม้ได้ ยังไม่มีรายงานกรณีของพิษจากการสัมผัส แต่แทนทาลัมเป็นพิษปานกลาง และหากการประมวลผลเกี่ยวข้องกับการตัด การหลอม หรือการบด ควันหรือฝุ่นละอองที่มีความเข้มข้นสูงอาจถูกปล่อยสู่อากาศ. แก้ไขล่าสุด: 2025-01-22 17:01

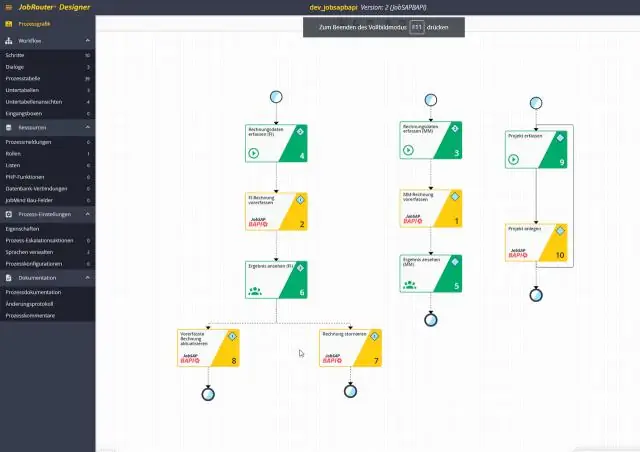

เวิร์กโฟลว์: แสดงภาพ ออกแบบ สร้าง ทำให้เป็นอัตโนมัติ และปรับใช้กระบวนการทางธุรกิจเป็นชุดของขั้นตอน ตัวเชื่อมต่อที่มีการจัดการ: แอปลอจิกของคุณต้องการเข้าถึงข้อมูล บริการ และระบบ ดูตัวเชื่อมต่อสำหรับแอป Azure Logic. แก้ไขล่าสุด: 2025-01-22 17:01

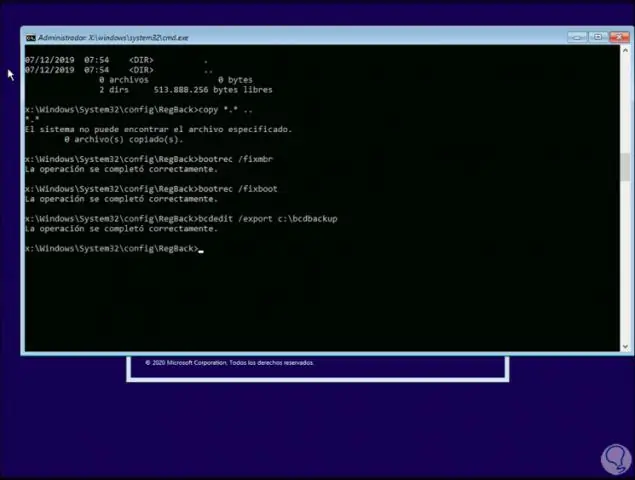

สรท. ข้อผิดพลาด txt BSOD อาจเกิดจากซอฟต์แวร์ที่เสียหายที่ติดตั้งบนคอมพิวเตอร์ นอกจากนี้ยังอาจเกี่ยวข้องกับปัญหาฮาร์ดแวร์ เช่น การใช้ฮาร์ดแวร์ที่เข้ากันไม่ได้หรือการโอเวอร์โหลดของพาวเวอร์ซัพพลาย. แก้ไขล่าสุด: 2025-01-22 17:01

ตรวจสอบให้แน่ใจว่าหูฟังปิดอยู่ (หากคุณแตะปุ่มเปิดปิด ไฟ LED จะไม่สว่างขึ้น) กดปุ่มเปิด/ปิดค้างไว้จนกว่าไฟ LED จะกะพริบเป็นสีแดง-ขาว-แดง-ขาวเป็นต้น ในการตั้งค่าบลูทูธของโทรศัพท์ ให้แตะ 'MA650Wireless' / 'MA750 Wireless' / 'MA390Wireless' เพื่อเชื่อมต่อหูฟังของคุณ. แก้ไขล่าสุด: 2025-01-22 17:01

ประเภทเอนทิตีที่อ่อนแอมีคีย์บางส่วน หมายเหตุ– เอนทิตีที่อ่อนแอมีส่วนร่วมทั้งหมดเสมอแต่เอนทิตีที่แข็งแกร่งอาจไม่มีส่วนร่วมทั้งหมด เอนทิตีที่อ่อนแอขึ้นอยู่กับเอนทิตีที่แข็งแกร่งเพื่อให้แน่ใจว่าการมีอยู่ของเอนทิตีที่อ่อนแอ เช่นเดียวกับเอนทิตีที่แข็งแกร่ง จุดอ่อนไม่มีคีย์หลัก มีคีย์แยกแยะบางส่วน. แก้ไขล่าสุด: 2025-01-22 17:01

9 คำตอบ มองยังไงก็ตาม อนิเมะก็คือการ์ตูน ความแตกต่างที่สำคัญคืออะนิเมะคือถือว่าเป็นการ์ตูนสไตล์ญี่ปุ่นในฝั่งตะวันตก พจนานุกรมภาษาอังกฤษจำนวนมากกำหนดอะนิเมะเป็น 'สไตล์ญี่ปุ่นของแอนิเมชั่นภาพเคลื่อนไหว' หรือเป็น 'รูปแบบแอนิเมชั่นที่พัฒนาขึ้นในญี่ปุ่น'. แก้ไขล่าสุด: 2025-01-22 17:01

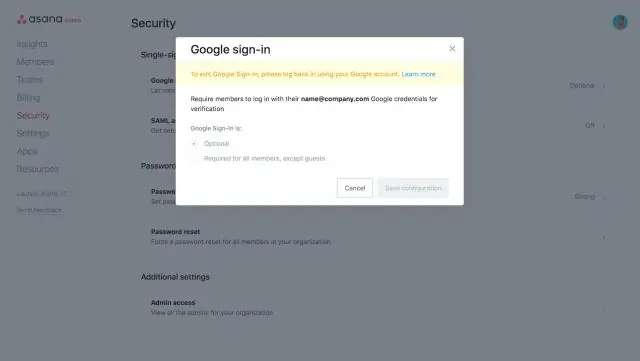

ตั้งค่าแอปพลิเคชัน SAML ที่คุณกำหนดเอง การลงชื่อเพียงครั้งเดียว (SSO) ให้ผู้ใช้ลงชื่อเข้าใช้แอปพลิเคชันระบบคลาวด์ขององค์กรทั้งหมดโดยใช้ข้อมูลรับรองบัญชี Google ที่มีการจัดการ Google นำเสนอ SSO ที่รวมไว้ล่วงหน้าพร้อมแอปพลิเคชันระบบคลาวด์ยอดนิยมมากกว่า 200 รายการ. แก้ไขล่าสุด: 2025-01-22 17:01

ในปี 2018 นักช้อปออนไลน์สามารถซื้อเสื้อยืดผ้าฝ้ายคุณภาพสูงที่มีคำว่า 'I AcceptBitcoin' ใน Amazon.com Inc. (NASDAQ: AMZN) ได้ แต่ก็ยังไม่ได้รับอนุญาตให้จ่ายเงินค่าเสื้อด้วย Bitcoin จริง. แก้ไขล่าสุด: 2025-01-22 17:01

แผนที่เป็นคอนเทนเนอร์ที่เชื่อมโยงกันซึ่งจัดเก็บองค์ประกอบที่เกิดขึ้นจากการรวมกันของค่าคีย์และค่าที่แมป ตามลำดับเฉพาะ ในแผนที่ ค่าคีย์มักใช้เพื่อจัดเรียงและระบุองค์ประกอบโดยไม่ซ้ำกัน ในขณะที่ค่าที่แมปจะจัดเก็บเนื้อหาที่เกี่ยวข้องกับคีย์นี้. แก้ไขล่าสุด: 2025-06-01 05:06

Kwikset เป็นส่วนหนึ่งของกลุ่มฮาร์ดแวร์และการปรับปรุงบ้านของ Stanley Black & Decker ซึ่งเป็นเจ้าของผู้ผลิตชุดล็อค Weiser และ Baldwin ล็อค Kwikset ได้รับการพัฒนาให้รวมคุณสมบัติ Weiser มากมาย และตอนนี้ล็อค Weiser ใช้เทคโนโลยีการล็อคด้วยตนเอง 'SmartKey' ของ Kwikset และรูกุญแจ Kwikset. แก้ไขล่าสุด: 2025-01-22 17:01

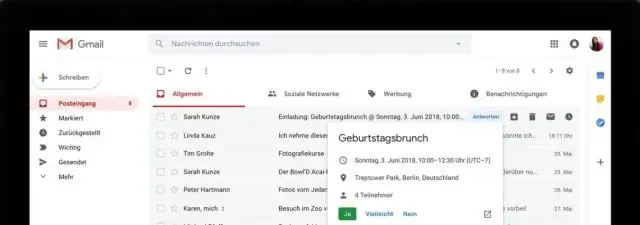

วิธีเลิกบล็อกผู้ติดต่อใน Gmail ไปที่การตั้งค่า Gmail (โดยคลิกที่ไอคอนรูปเฟือง) คลิกแท็บตัวกรองและที่อยู่ที่ถูกบล็อก เลื่อนลงไปที่ด้านล่างของหน้าจอแล้วคุณจะเห็นรายการที่อยู่ที่ถูกบล็อก คุณจะต้องเลื่อนดูรายการเพื่อค้นหาผู้ติดต่อที่คุณต้องการเลิกบล็อกและคลิกลิงก์เลิกบล็อก. แก้ไขล่าสุด: 2025-01-22 17:01

รั้วล่างและรั้วบนคืออะไร? รั้วด้านล่างคือ 'ขีดจำกัดล่าง' และรั้วด้านบนคือ 'ขีดจำกัดบน' ของข้อมูล และข้อมูลใดๆ ที่อยู่นอกขอบเขตที่กำหนดนี้สามารถถือเป็นค่าผิดปกติได้ LF = ไตรมาส 1 - 1.5 * IQR. แก้ไขล่าสุด: 2025-06-01 05:06

วิธีการ: วิธีปิดใช้งานโหมดก้าวร้าวสำหรับการเชื่อมต่อขาเข้าบน Cisco ASA (ASDM) ขั้นตอนที่ 1: เข้าสู่ระบบ ASDM ขั้นตอนที่ 2: เรียกดูการกำหนดค่า ขั้นตอนที่ 3: เรียกดู VPN การเข้าถึงระยะไกล ขั้นตอนที่ 4: ภายใต้การเข้าถึงเครือข่าย (ไคลเอนต์) เรียกดูขั้นสูง > IKE Parameters. แก้ไขล่าสุด: 2025-01-22 17:01

การสอบช่างเทคนิคข้อมูลสุขภาพที่ลงทะเบียน (RHIT) ใช้เวลา 3.5 ชั่วโมง โดยมีคำถามแบบปรนัย 150 ข้อ (คะแนน 130 คะแนน/ การทดสอบก่อน 20 ครั้ง). แก้ไขล่าสุด: 2025-01-22 17:01

รีเลย์ควบคุมเป็นส่วนประกอบทางไฟฟ้าที่เปิดหรือปิดสวิตช์เพื่อให้กระแสไหลผ่านคอยล์นำไฟฟ้า โดยที่คอยล์จะไม่สัมผัสโดยตรงกับสวิตช์ รีเลย์ควบคุมเป็นอุปกรณ์แม่เหล็กไฟฟ้าที่ควบคุมวงจรการไหลของพลังงานโดยทั่วไป. แก้ไขล่าสุด: 2025-01-22 17:01

วิธีบล็อกโฆษณาใน Spotify DesktopApplication: ไปที่ StopAd “Settings” (คลิกที่ “Settings” ที่มุมล่างซ้ายของหน้าต่าง StopAdmain) คลิกที่ปุ่ม “Applications” คลิก "ค้นหาแอป" เข้าสู่ Spotify ทำเครื่องหมาย - คลิก "เพิ่มในการกรอง". แก้ไขล่าสุด: 2025-01-22 17:01

สำหรับภาษาที่จะพิมพ์แบบสแตติก หมายความว่าประเภทของตัวแปรทั้งหมดเป็นที่รู้จักหรืออนุมาน ณ เวลารวบรวม ในการเขียนโปรแกรมคอมพิวเตอร์ ภาษาโปรแกรมมักถูกจัดประเภทแบบปากต่อปากว่าพิมพ์แรงหรือพิมพ์น้อย (พิมพ์หลวม) ตัวอย่างภาษาที่พิมพ์หลวมๆ คือ Perl. แก้ไขล่าสุด: 2025-01-22 17:01

โดยทั่วไป ขอแนะนำให้สร้างดัชนีซึ่งนำไปสู่คอลัมน์คีย์ภายนอก เพื่อรองรับไม่เพียงแต่การรวมระหว่างคีย์หลักและคีย์ภายนอกเท่านั้น แต่ยังอัปเดตและลบ. แก้ไขล่าสุด: 2025-01-22 17:01

วิธีที่ 2 เพื่อค้นหา BAPI ใน SAP SD นอกจากนี้คุณยังสามารถค้นหา BAPI ที่ใช้ในธุรกรรมเฉพาะได้อีกด้วย เปิดธุรกรรมของคุณ (เช่น VA02) ไปที่ "แถบเมนู" -> สภาพแวดล้อม -> สถานะ และไปที่ Program. แก้ไขล่าสุด: 2025-06-01 05:06

เปิดแท็บที่ไม่ระบุตัวตน (เรียกดูแบบส่วนตัว) จากแอปพลิเคชัน Chrome ให้แตะปุ่มเมนู (ในแถบปุ่มสัมผัสด้านหน้า) จากนั้นแตะแท็บใหม่ที่ไม่ระบุตัวตน เมื่อเรียกดูโหมดไม่ระบุตัวตน ประวัติการเข้าชม คุกกี้ และแคชของคุณจะถูกล้างโดยอัตโนมัติเมื่อคุณปิดแท็บที่ไม่ระบุตัวตนทั้งหมด. แก้ไขล่าสุด: 2025-01-22 17:01