LTE ย่อมาจาก Long Term Evolution และเป็นมาตรฐานบรอดแบนด์ไร้สาย a4G (อ่าน: รุ่นที่ 4) เป็นเครือข่ายไร้สายที่เร็วที่สุดสำหรับสมาร์ทโฟนและอุปกรณ์มือถือ LTE ให้แบนด์วิดธ์ที่สูงกว่า ซึ่งหมายถึงความเร็วในการเชื่อมต่อที่มากขึ้น และเทคโนโลยีพื้นฐานที่ดีกว่าสำหรับการโทรด้วยเสียง (VoIP) และการสตรีมมัลติมีเดีย. แก้ไขล่าสุด: 2025-01-22 17:01

การแจ้งเตือน MMS จะใช้เมื่อคุณมีเนื้อหาข้อความ MMS ที่บรรจุไว้ล่วงหน้าซึ่งอยู่บนเว็บเซิร์ฟเวอร์ที่มีอยู่ และคุณต้องการเพียงแค่ใช้ NowSMS เพื่อส่งการแจ้งเตือน MMS เพื่อบอกไคลเอ็นต์ที่เข้ากันได้กับ MMS ให้ดึงเนื้อหา. แก้ไขล่าสุด: 2025-01-22 17:01

SQL join clause - สอดคล้องกับการดำเนินการเข้าร่วมในพีชคณิตเชิงสัมพันธ์ - รวมคอลัมน์จากตารางอย่างน้อยหนึ่งตารางในฐานข้อมูลเชิงสัมพันธ์ มันสร้างชุดที่สามารถบันทึกเป็นตารางหรือใช้ตามที่เป็นอยู่ เข้าร่วมเป็นวิธีการรวมคอลัมน์จากหนึ่ง (รวมตัวเอง) หรือมากกว่าตารางโดยใช้ค่าร่วมกันสำหรับแต่ละตาราง. แก้ไขล่าสุด: 2025-01-22 17:01

หัวพิมพ์ควรเป็นชื่อย่อของบทความของคุณ โดยมีความยาวไม่เกิน 50 อักขระ (รวมการเว้นวรรค) ป้ายกำกับ “Running head:” ที่นำหน้าหัววิ่งบนหน้าชื่อเรื่องไม่รวมอยู่ในการนับ 50 อักขระ เนื่องจากไม่ใช่ส่วนหนึ่งของชื่อบทความของคุณ. แก้ไขล่าสุด: 2025-01-22 17:01

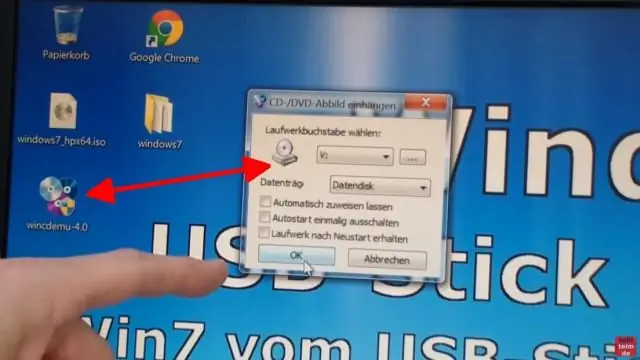

ไดรฟ์ DVD-ROM สามารถอ่านแผ่น CD-DA, CD-ROM และ CD-R/RW ได้ แต่ยังสามารถอ่านแผ่น DVD-Video, DVD-ROM และ (บางครั้ง) DVD-Audio. แก้ไขล่าสุด: 2025-01-22 17:01

สถาปัตยกรรมแบบชั้นเดียวเกี่ยวข้องกับการวางส่วนประกอบที่จำเป็นทั้งหมดสำหรับแอปพลิเคชันซอฟต์แวร์หรือเทคโนโลยีบนเซิร์ฟเวอร์หรือแพลตฟอร์มเดียว สถาปัตยกรรม 1 ชั้น โดยพื้นฐานแล้ว สถาปัตยกรรมแบบชั้นเดียวจะเก็บองค์ประกอบทั้งหมดของแอปพลิเคชัน รวมทั้งอินเทอร์เฟซ มิดเดิลแวร์ และข้อมูลส่วนหลังไว้ในที่เดียว. แก้ไขล่าสุด: 2025-01-22 17:01

ง่ายต่อการใช้ SSMS เพื่อตรวจสอบขนาด tempdb ปัจจุบัน หากคุณคลิกขวาที่ tempdb และเลือก Properties หน้าจอต่อไปนี้จะเปิดขึ้น หน้าคุณสมบัติฐานข้อมูล tempdb จะแสดงขนาด tempdb ปัจจุบันเป็น 4.6 GB สำหรับแต่ละไฟล์ข้อมูลและ 2 GB สำหรับไฟล์บันทึก หากคุณสอบถาม DMV sys. แก้ไขล่าสุด: 2025-01-22 17:01

แล็ปท็อปธุรกิจที่ดีที่สุด Lenovo ThinkPad X1 Carbon (รุ่นที่ 7) แล็ปท็อปธุรกิจที่ดีที่สุดโดยรวม HP Elite แมลงปอ แล็ปท็อปธุรกิจที่ดีที่สุด Apple MacBook Pro (16 นิ้ว ปี 2019) Applelaptop ที่ดีที่สุดสำหรับธุรกิจ Microsoft Surface Pro 7. เลอโนโว ThinkPad X1 โยคะ Dell Latitude 7400 2-in-1 เอชพี ZBook สตูดิโอ x360 G5 เดลล์ พรีซิชั่น 7730. แก้ไขล่าสุด: 2025-01-22 17:01

เร็กคอร์ด Delegation of Signing (DS) ให้ข้อมูลเกี่ยวกับไฟล์โซนที่ลงนาม การเปิดใช้งาน DNSSEC (ส่วนขยายความปลอดภัยของระบบชื่อโดเมน) สำหรับชื่อโดเมนของคุณจำเป็นต้องใช้ข้อมูลนี้ในการตั้งค่าชื่อโดเมนที่ลงชื่อของคุณให้เสร็จสมบูรณ์ ข้อมูลที่รวมอยู่ในระเบียน DS จะแตกต่างกันไปตามนามสกุลโดเมน. แก้ไขล่าสุด: 2025-01-22 17:01

ในด้านวิศวกรรมซอฟต์แวร์ รูปแบบอะแดปเตอร์คือรูปแบบการออกแบบซอฟต์แวร์ที่อนุญาตให้ใช้อินเทอร์เฟซของคลาสที่มีอยู่จากอินเทอร์เฟซอื่น มักใช้เพื่อทำให้คลาสที่มีอยู่ทำงานร่วมกับผู้อื่นโดยไม่ต้องแก้ไขซอร์สโค้ดของพวกเขา. แก้ไขล่าสุด: 2025-01-22 17:01

สร้างผลงานแอนิเมชั่นของคุณให้สมบูรณ์แบบด้วยเคล็ดลับเหล่านี้ เน้นที่ตัวละคร แอนิเมชั่นที่ยอดเยี่ยมคือการสร้างบุคลิกภาพ Aaron Blaise กล่าว กำหนดเป้าหมายผู้ชมของคุณ ก่อนอื่นให้คิดว่าใครเป็นผู้ชมของคุณ ขอในตัวดูของคุณ แบ่งปันรีลสาธิตของคุณได้ทุกที่ แสดงชุดทักษะของคุณ สร้างจุดสนใจหลักหนึ่งจุด สร้างความบันเทิงให้กับผู้ชมของคุณ. แก้ไขล่าสุด: 2025-01-22 17:01

ที่อยู่ท้องถิ่นที่ไม่ซ้ำ 0.0/8, 172.16 0.0/12 และ 192.168. 0.0/16) พวกเขาสามารถกำหนดเส้นทางได้เฉพาะภายในชุดของไซต์ที่ให้ความร่วมมือ. แก้ไขล่าสุด: 2025-01-22 17:01

PowerVM เป็นเทคโนโลยีเวอร์ชวลไลเซชันพื้นฐานของเซิร์ฟเวอร์ IBM Power VIOS คือ Power serverpartition พิเศษที่จำลองทรัพยากรระบบ ทำให้สามารถแบ่งใช้ทรัพยากรฮาร์ดแวร์ระหว่างพาร์ติชันเสมือน AIX, i และ Linux หลายพาร์ติชัน. แก้ไขล่าสุด: 2025-01-22 17:01

ตัวแปรสุดท้ายสแตติกสาธารณะคือค่าคงที่เวลาคอมไพล์ แต่ public Final เป็นเพียงตัวแปรสุดท้าย นั่นคือ คุณไม่สามารถกำหนดค่าใหม่ให้กับมันได้ แต่มันไม่ใช่ค่าคงที่เวลาคอมไพล์ สิ่งนี้อาจดูน่าสงสัย แต่ความแตกต่างที่เกิดขึ้นจริงช่วยให้คอมไพเลอร์จัดการกับตัวแปรทั้งสองได้อย่างไร. แก้ไขล่าสุด: 2025-01-22 17:01

โครงการ Portable Class Library ช่วยให้คุณสามารถเขียนและสร้างแอสเซมบลีที่มีการจัดการซึ่งทำงานมากกว่าหนึ่งชุด แพลตฟอร์ม NET Framework คุณสามารถสร้างชั้นเรียนที่มีรหัสที่คุณต้องการแชร์ในหลายโครงการ เช่น ตรรกะทางธุรกิจที่ใช้ร่วมกัน แล้วอ้างอิงชั้นเรียนเหล่านั้นจากโครงการประเภทต่างๆ. แก้ไขล่าสุด: 2025-01-22 17:01

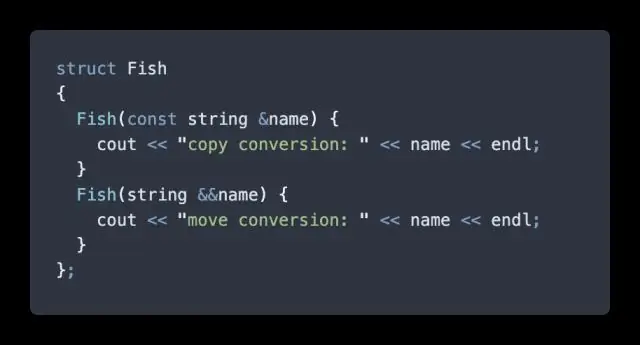

ประกาศเซสชันการอ้างสิทธิ์: การผจญภัยในการส่งต่อที่สมบูรณ์แบบ: การส่งต่อที่สมบูรณ์แบบเป็นเทคนิค C++0x ที่สำคัญซึ่งสร้างขึ้นบนการอ้างอิงค่า rvalue อนุญาตให้ใช้ความหมายการย้ายโดยอัตโนมัติแม้ว่าแหล่งที่มาและปลายทางของการย้ายจะถูกแยกออกโดยการเรียกฟังก์ชันแทรกแซง. แก้ไขล่าสุด: 2025-01-22 17:01

TensorFlow จัดการข้อมูลโดยการสร้างกราฟ DataFlow หรือกราฟการคำนวณ ประกอบด้วยโหนดและขอบที่ดำเนินการและปรับเปลี่ยน เช่น การบวก การลบ การคูณ เป็นต้น ปัจจุบัน TensorFlow กำลังถูกใช้อย่างกว้างขวางเพื่อสร้างโมเดล Deep Learning ที่ซับซ้อน. แก้ไขล่าสุด: 2025-01-22 17:01

Mendix เป็นแพลตฟอร์มการพัฒนาการทำงานร่วมกันแบบใช้โค้ดน้อยสำหรับแอปพลิเคชันบนมือถือและบนเว็บ แพลตฟอร์มการพัฒนาแอปพลิเคชันช่วยให้เกิดการทำงานร่วมกันระหว่างผู้ใช้ธุรกิจและไอทีเพื่อส่งเสริมนวัตกรรมและการพัฒนาความเร็ว Mendix รองรับแอปพลิเคชันมือถือ แท็บเล็ต และเดสก์ท็อป. แก้ไขล่าสุด: 2025-01-22 17:01

พารามิเตอร์ ViewState เป็นพารามิเตอร์แบบอนุกรม base64 ที่ปกติแล้วจะส่งผ่านพารามิเตอร์ที่ซ่อนอยู่ที่เรียกว่า _VIEWSTATE พร้อมคำขอ POST พารามิเตอร์นี้ถูกดีซีเรียลไลซ์บนฝั่งเซิร์ฟเวอร์เพื่อดึงข้อมูล โดยปกติจะสามารถเรียกใช้โค้ดบนเว็บเซิร์ฟเวอร์ที่สามารถปลอมแปลง ViewState ที่ถูกต้องได้. แก้ไขล่าสุด: 2025-01-22 17:01

ด้วยเหตุนี้ การรันสัญญาณ VGA โดยตรงไปยังขั้วต่อ HDMI บนจอภาพอาจทำให้เกิดความเสียหายได้ เนื่องจากสัญญาณแอนะล็อกอยู่ที่ระดับแรงดันไฟฟ้าที่สูงกว่า ข้อแตกต่างประการที่สองระหว่าง VGA และ HDMI คือ VGA เป็นเพียงวิดีโอ ในขณะที่ HDMI มีช่องสำหรับทั้งวิดีโอและเสียงสเตอริโอ. แก้ไขล่าสุด: 2025-01-22 17:01

ทีวีจอแบนมีความหนาน้อยกว่า 4 นิ้ว ขายึดติดผนังแบบเรียบเพิ่ม 2 นิ้ว และฐานปรับเอียงได้ 4-6 นิ้ว ชั้นวางทีวีอาจต้องใช้พื้นที่ตั้งแต่ 6 นิ้วถึง 10 นิ้ว &bull ขนาดของขาตั้งโต๊ะแตกต่างกันไปตามสไตล์และยี่ห้อ. แก้ไขล่าสุด: 2025-01-22 17:01

อนุญาตให้ค้นพบชุดไอเท็มบ่อยครั้งโดยไม่ต้องสร้างผู้สมัคร การเติบโตของ FP: พารามิเตอร์ Apriori Algorithm Fp tree การใช้หน่วยความจำ ต้องใช้พื้นที่หน่วยความจำจำนวนมากเนื่องจากมีการสร้างตัวเลือกจำนวนมาก ต้องใช้พื้นที่หน่วยความจำเพียงเล็กน้อยเนื่องจากโครงสร้างที่กะทัดรัดและไม่มีรุ่นตัวเลือก. แก้ไขล่าสุด: 2025-01-22 17:01

20,000 ตัวแทน. แก้ไขล่าสุด: 2025-01-22 17:01

Log4j - ระดับการบันทึก คำอธิบายระดับ DEBUG กำหนดเหตุการณ์ที่ให้ข้อมูลอย่างละเอียดซึ่งมีประโยชน์มากที่สุดในการดีบักแอปพลิเคชัน INFO กำหนดข้อความแสดงข้อมูลที่เน้นความคืบหน้าของแอปพลิเคชันที่ระดับเนื้อหยาบ WARN กำหนดสถานการณ์ที่อาจเป็นอันตราย. แก้ไขล่าสุด: 2025-01-22 17:01

WinZip Courier เป็นเครื่องมือที่ใช้งานง่ายและประหยัดเวลาสำหรับการซิปไฟล์ที่คุณแนบมากับข้อความอีเมลของ Microsoft Outlook นอกจากนี้ยังรวมเข้ากับเว็บเบราว์เซอร์ของคุณเพื่อให้คุณสามารถซิปและป้องกันไฟล์แนบอีเมลของคุณได้โดยตรงภายใน Hotmail, Yahoo! เมล และ Gmail. แก้ไขล่าสุด: 2025-01-22 17:01

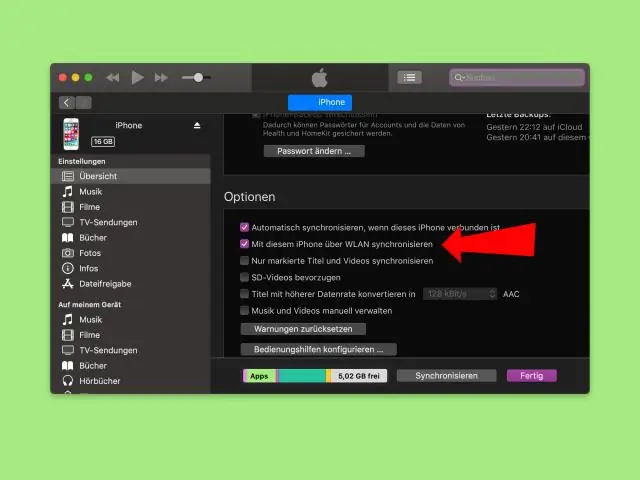

ขั้นตอน เสียบ iPhone 6 (บวก) เข้ากับคอมพิวเตอร์ผ่านสาย USB iTunes จะเปิดขึ้นโดยอัตโนมัติ หากไม่เป็นเช่นนั้น ให้เริ่มด้วยตนเองบนคอมพิวเตอร์ของคุณ เพิ่มไฟล์สื่อไปยังคลัง iTunes คลิก "ไฟล์> เพิ่มไฟล์ในไลบรารี" ที่มุมซ้ายบนของหน้าต่าง คัดลอกไปยัง iPhone ของคุณ คลิกที่ภาพยนตร์ ซิงค์กับ iPhone 6 (บวก). แก้ไขล่าสุด: 2025-01-22 17:01

สำหรับขนาดห้อง VR คุณจะต้องมีพื้นที่ว่างอย่างน้อย 2 เมตรคูณ 1.5 เมตร (6.5 ฟุต x 5 ฟุต) และระยะห่างสูงสุดระหว่างสถานีฐานคือ 5 เมตร (16 ฟุต) นอกเหนือจาก VR ขนาดห้องแล้ว Vive ยังรองรับประสบการณ์ VR แบบนั่งและแบบยืน ซึ่งทั้งสองอย่างนี้ไม่มีข้อกำหนดพื้นที่ขั้นต่ำ. แก้ไขล่าสุด: 2025-01-22 17:01

AI สัญญาว่าจะช่วยให้ธุรกิจคาดการณ์การเปลี่ยนแปลงของตลาดได้อย่างแม่นยำ ปรับปรุงคุณภาพของข้อเสนอ เพิ่มประสิทธิภาพ เสริมสร้างประสบการณ์ของลูกค้า และลดความเสี่ยงขององค์กรด้วยการทำให้ธุรกิจ กระบวนการ และผลิตภัณฑ์มีความชาญฉลาดมากขึ้น. แก้ไขล่าสุด: 2025-01-22 17:01

IBM Watson® Assistant เป็นระบบคำถามและคำตอบที่มีปฏิสัมพันธ์ระหว่างระบบการสนทนากับผู้ใช้ การโต้ตอบแบบนี้มักเรียกว่าแชทบอท. แก้ไขล่าสุด: 2025-01-22 17:01

ด้วย AT&T Unite Express 2 Mobile Hotspot สัมผัสประสบการณ์ความสะดวกในการเชื่อมต่อเครือข่ายที่ปลอดภัยของคุณเองได้ทุกที่ แบ่งปันการเข้าถึงอินเทอร์เน็ตไร้สายที่รวดเร็วกับอุปกรณ์มากถึง 15 เครื่อง - แท็บเล็ต แล็ปท็อป หรืออุปกรณ์ที่เปิดใช้งาน Wi-Fi อื่นๆ ราคาขายปลีก. ต้องการบริการที่มีคุณภาพ. แก้ไขล่าสุด: 2025-01-22 17:01

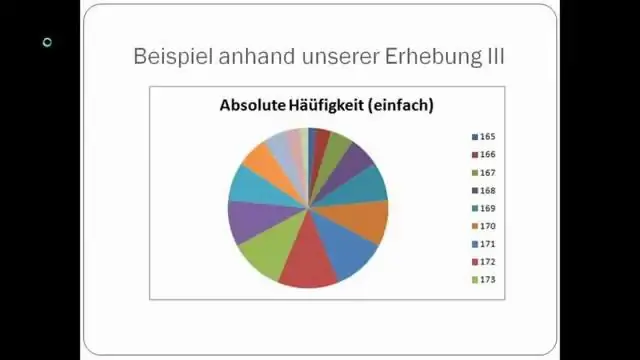

มีกราฟสองประเภทสำหรับแสดงข้อมูลด้วยสายตา กราฟอนุกรมเวลา – ตัวอย่าง: กราฟเส้น กราฟการกระจายความถี่ – ตัวอย่าง: กราฟรูปหลายเหลี่ยมความถี่. แก้ไขล่าสุด: 2025-06-01 05:06

ในการเชื่อมต่อ Amazon Tap กับ Wi-Fi hotspot: ไปที่เมนูการตั้งค่าบนอุปกรณ์มือถือของคุณและค้นหาตัวเลือก Wi-Fi hotspot คัดลอกชื่อเครือข่ายและรหัสผ่านสำหรับฮอตสปอตของคุณ ในแอป Alexa เลือกไอคอนอุปกรณ์ เลือก Amazon Tap ของคุณ เลือกเปลี่ยนข้างเครือข่าย Wi-Fi. แก้ไขล่าสุด: 2025-01-22 17:01

ภาพรวมโดยย่อ: กล้องรักษาความปลอดภัยกลางแจ้งไร้สายที่ดีที่สุดสำหรับปี 2020 ของบรรณาธิการ PICKLogitech Circle 2 ตรวจสอบราคากล้องรักษาความปลอดภัยสำหรับ AMAZON ที่ดีที่สุดภายใต้ $ 400 ตรวจสอบราคากล้องรักษาความปลอดภัย Floodlight สำหรับ AMAZON กล้องรักษาความปลอดภัยที่ดีที่สุด OVERALLArlo Pro 2 ตรวจสอบราคา AMAZON. แก้ไขล่าสุด: 2025-06-01 05:06

หากคุณใช้ Windows Phone, Blackberry, FireTablet หรือระบบปฏิบัติการอื่น ๆ คุณสามารถสมัครใช้งาน RingCentral, eFax หรือ MyFax ได้ตลอดเวลา จากนั้นใช้เว็บไซต์ของพวกเขาเพื่อส่งแฟกซ์ หรือคุณสามารถใช้คุณสมบัติอีเมลแฟกซ์. แก้ไขล่าสุด: 2025-01-22 17:01

ไปที่ชั้นวางหนังสือของคุณ แตะหน้าปกของชื่อเรื่องที่คุณต้องการส่งคืนค้างไว้ แตะ 'กลับ/ลบ' เลือกว่าจะส่งคืน ส่งคืน และลบ หรือเพียงแค่ลบชื่อ. แก้ไขล่าสุด: 2025-01-22 17:01

การควบคุมทั่วไปคือการควบคุมความปลอดภัยที่สามารถรองรับระบบข้อมูลหลายระบบได้อย่างมีประสิทธิภาพและประสิทธิผลเช่นเดียวกับความสามารถทั่วไป โดยทั่วไปแล้วพวกเขาจะกำหนดพื้นฐานของแผนการรักษาความปลอดภัยของระบบ สิ่งเหล่านี้คือการควบคุมความปลอดภัยที่คุณได้รับมา ซึ่งต่างจากการควบคุมความปลอดภัยที่คุณเลือกและสร้างเอง. แก้ไขล่าสุด: 2025-01-22 17:01

วิธีที่ 4 การคัดลอกและวาง ทำความเข้าใจวิธีการทำงาน เปิดเอกสาร Word ที่มีการป้องกัน คลิกที่ใดก็ได้ในเอกสาร เลือกเอกสารทั้งหมด คัดลอกข้อความที่เลือก เปิดเอกสาร Word ใหม่ วางในข้อความที่คัดลอก บันทึกเอกสารเป็นไฟล์ใหม่. แก้ไขล่าสุด: 2025-01-22 17:01

Microsoft Word ที่มีการสมัครใช้งาน Office 365 เป็น Word เวอร์ชันล่าสุด เวอร์ชันก่อนหน้า ได้แก่ Word 2016, Word 2013, Word 2010, Word 2007 และ Word 2003. แก้ไขล่าสุด: 2025-01-22 17:01

ขั้นตอนที่ 3: ติดตั้งไฟล์. cer และสร้าง. p12 ค้นหาไฟล์ the.cer ที่คุณเพิ่งดาวน์โหลดและดับเบิลคลิก ตรวจสอบให้แน่ใจว่าเมนูแบบเลื่อนลงถูกตั้งค่าเป็น “เข้าสู่ระบบ” คลิก เพิ่ม เปิดการเข้าถึง KeyChain อีกครั้ง ค้นหาสองโปรไฟล์ที่คุณสร้างในขั้นตอนที่ 1 (ด้วยชื่อสามัญของนักพัฒนา iOS). แก้ไขล่าสุด: 2025-01-22 17:01

Outlook 2010 เปิด Microsoft Outlook คลิกแท็บหน้าแรก จากนั้นคลิกไอคอนอีเมลขยะจากส่วน 'ลบ' เลือกขยะ คลิกตัวเลือกอีเมลขยะดังที่แสดงด้านล่าง คลิกแท็บผู้ส่งที่ถูกบล็อก คลิกปุ่มเพิ่ม ป้อนที่อยู่อีเมลหรือชื่อโดเมนที่เหมาะสม. แก้ไขล่าสุด: 2025-01-22 17:01